Pesquisadores de segurança cibernética alertaram para um aumento significativo na atividade de grupos hacktivistas após a campanha militar coordenada entre Estados Unidos e Israel contra o Irã. A operação recebeu os nomes de Epic Fury e Roaring Lion.

Segundo especialistas, o conflito militar provocou também uma intensificação do confronto no ambiente digital. Grupos de hacktivistas passaram a realizar ataques cibernéticos contra governos, empresas e infraestruturas críticas em diversos países.

- Leia também: Quais são os tipos de servidores DNS e como funcionam na prática?

- Leia também: Segurança de DNS: o que é, como funciona e como proteger sua infraestrutura

- Leia também: O que é DNS e como funciona? entenda a base da internet

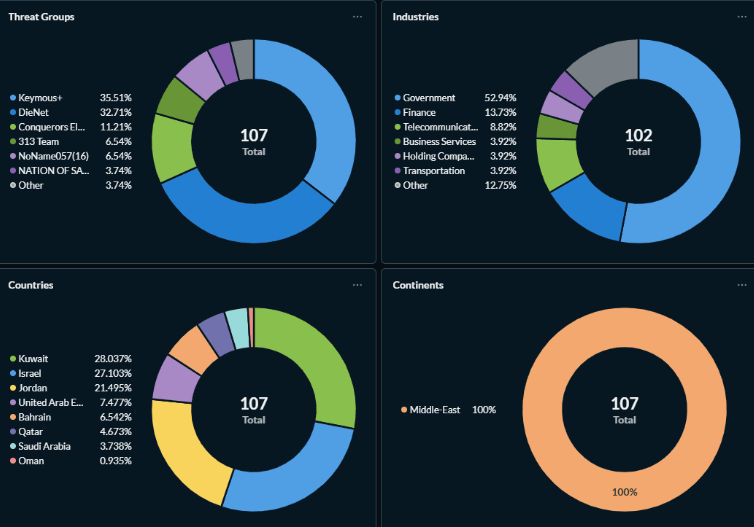

De acordo com um relatório divulgado pela Radware, dois grupos foram responsáveis por grande parte da atividade ofensiva observada no período analisado.

“A ameaça hacktivista no Oriente Médio está extremamente concentrada. Dois grupos — Keymous+ e DieNet — foram responsáveis por quase 70% de todos os ataques registrados entre 28 de fevereiro e 2 de março”, afirmou a empresa.

Primeiro ataque DDoS ocorreu em 28 de fevereiro

O primeiro ataque significativo foi registrado em 28 de fevereiro de 2026. A ofensiva foi conduzida pelo grupo Hider Nex, também conhecido como Tunisian Maskers Cyber Force.

Segundo a Orange Cyberdefense, o Hider Nex é um grupo hacktivista relativamente obscuro da Tunísia. O coletivo apoia causas pró-Palestina e costuma utilizar estratégias que combinam:

- ataques de negação de serviço distribuído (DDoS)

- invasões a sistemas

- vazamento de dados sensíveis

Esse método permite que o grupo cause interrupções nos serviços digitais enquanto divulga informações obtidas em ataques, ampliando o impacto político de suas ações.

O grupo surgiu por volta de meados de 2025.

Mais de 140 ataques reivindicados por hacktivistas

Durante o período analisado, pesquisadores registraram 149 reivindicações de ataques DDoS realizadas por hacktivistas.

Essas ofensivas tiveram como alvo 110 organizações diferentes em 16 países.

No total, 12 grupos distintos participaram das operações, incluindo:

- Keymous+

- DieNet

- NoName057(16)

Esses três grupos sozinhos representaram 74,6% de toda a atividade registrada.

Oriente Médio concentrou a maioria dos ataques

A maior parte das ofensivas ocorreu no Oriente Médio.

Dos 149 ataques identificados, 107 tiveram como alvo organizações na região, principalmente infraestruturas públicas e instituições governamentais.

A distribuição geográfica mostrou forte concentração em três países:

- Kuwait — 28% dos ataques

- Israel — 27,1%

- Jordânia — 21,5%

Já a Europa respondeu por 22,8% da atividade global de ataques durante o mesmo período.

Governos foram os principais alvos

A análise das organizações afetadas mostra que os ataques tiveram foco principalmente em instituições estatais.

Entre todas as entidades atingidas globalmente:

- 47,8% pertenciam ao setor governamental

- 11,9% eram instituições financeiras

- 6,7% pertenciam ao setor de telecomunicações

Essa distribuição indica que os hacktivistas priorizaram alvos com importância estratégica e impacto político elevado.

Conflito militar amplia a “frente digital” da guerra

Para os pesquisadores da Radware, o cenário atual mostra que o conflito no Oriente Médio também se expandiu para o ambiente cibernético.

“A frente digital está se expandindo junto com a frente física. Grupos hacktivistas estão atacando simultaneamente mais países do Oriente Médio do que nunca”, afirmou a empresa.

Diversos grupos participaram das operações cibernéticas

Além dos grupos mais ativos, várias outras organizações hacktivistas participaram das operações.

Entre os grupos identificados estão:

- Nation of Saviors (NOS)

- Conquerors Electronic Army (CEA)

- Sylhet Gang

- 313 Team

- Handala Hack

- APT Iran

- Cyber Islamic Resistance

- Dark Storm Team

- FAD Team

- Evil Markhors

- PalachPro

As informações foram reunidas por pesquisadores da Flashpoint, Palo Alto Networks Unit 42 e Radware.

Hackers pró-Rússia alegam ataque ao sistema Domo de Ferro

Alguns grupos hacktivistas pró-Rússia também afirmaram ter participado das ofensivas.

Entre eles estão Cardinal e Russian Legion.

Esses grupos alegaram ter invadido redes militares israelenses, incluindo sistemas relacionados ao Domo de Ferro, o sistema de defesa antimísseis de Israel.

Até o momento, essas alegações não foram confirmadas de forma independente.

Campanha de malware usa aplicativo falso de alerta de ataques

Pesquisadores também identificaram uma campanha de phishing por SMS direcionada a cidadãos israelenses.

Os atacantes distribuíram um APK malicioso que imitava o aplicativo RedAlert, utilizado pelo Comando da Defesa Civil de Israel para avisar a população sobre ataques.

Segundo a CloudSEK, os criminosos convenceram as vítimas a instalar o aplicativo falso sob o pretexto de uma atualização urgente em tempos de guerra.

Após a instalação, o aplicativo:

- exibia alertas reais para parecer legítimo

- executava funções ocultas de espionagem

- coletava dados do dispositivo

- exfiltrava informações sensíveis

A interface aparentemente funcional ajudava a esconder o mecanismo de vigilância instalado no smartphone.

Guarda Revolucionária do Irã mira infraestrutura energética

Outra frente de ataque foi atribuída ao Corpo da Guarda Revolucionária Islâmica do Irã (IRGC).

Segundo a Flashpoint, o grupo teria como alvo setores de:

- energia

- infraestrutura digital

Entre os alvos citados estão:

- Saudi Aramco

- um data center da Amazon Web Services nos Emirados Árabes Unidos

O objetivo seria causar impacto econômico global em resposta às perdas militares sofridas pelo Irã.

Grupo Cotton Sandstorm retoma identidade antiga

Pesquisadores também observaram o retorno de um grupo conhecido.

O Cotton Sandstorm, também chamado de Haywire Kitten, reativou uma identidade cibernética antiga chamada Altoufan Team.

O grupo afirmou ter invadido diversos sites no Bahrein.

Segundo a Check Point, esse comportamento demonstra que as campanhas do grupo são altamente reativas aos acontecimentos políticos.

Grupo patrocinado pelo Irã foi um dos mais ativos em 2025

Dados da Nozomi Networks indicam que o grupo UNC1549, associado ao Estado iraniano, foi o quarto grupo mais ativo no segundo semestre de 2025.

O grupo também é conhecido pelos nomes:

- GalaxyGato

- Nimbus Manticore

- Subtle Snail

Seus ataques se concentraram em entidades governamentais regionais, principalmente nos setores de:

- defesa

- aeroespacial

Essas operações buscam apoiar as prioridades geopolíticas do Irã.

Corretoras de criptomoedas no Irã adotam medidas de segurança

Apesar do cenário de tensão, as principais corretoras de criptomoedas iranianas continuam operando.

No entanto, algumas plataformas anunciaram mudanças operacionais, incluindo:

- suspensão temporária de saques

- agrupamento de retiradas

- alertas de risco aos usuários

Essas medidas visam preparar os clientes para possíveis interrupções de conectividade.

Segundo Ari Redbord, chefe global de políticas da TRM Labs, o cenário atual representa um teste de resiliência para a infraestrutura financeira do país.

“O que vemos no Irã não é uma fuga massiva de capitais, mas um mercado tentando lidar com volatilidade sob conectividade limitada e intervenção regulatória.”

Ataques aumentaram, mas risco geral ainda não escalou

A Sophos afirmou ter identificado um aumento na atividade hacktivista. Porém, a empresa não observou uma escalada significativa no risco geral até o momento.

Grande parte da atividade partiu de indivíduos pró-Irã, incluindo:

- Handala

- APT Iran

Esses grupos realizaram principalmente:

- ataques DDoS

- desfiguração de sites

- alegações não verificadas de invasões a infraestrutura israelense

Reino Unido alerta para risco de ataques cibernéticos iranianos

O Centro Nacional de Segurança Cibernética do Reino Unido (NCSC) alertou organizações sobre o aumento do risco de ataques associados ao Irã.

A agência recomendou que empresas reforcem sua postura de segurança para enfrentar possíveis ameaças, como:

- ataques DDoS

- campanhas de phishing

- invasões direcionadas a sistemas industriais (ICS)

Irã pode utilizar cibercriminosos como força indireta

Segundo Cynthia Kaiser, vice-presidente do centro de pesquisa de ransomware da Halcyon e ex-diretora assistente adjunta da Divisão Cibernética do FBI, o Irã possui histórico de usar operações cibernéticas como forma de retaliação.

“Teerã frequentemente ignora ou demonstra indiferença a operações cibernéticas privadas contra alvos nos Estados Unidos, Israel e aliados.”

Esse comportamento permite que o governo tenha acesso indireto a capacidades ofensivas, utilizando grupos criminosos quando necessário.

Kaiser afirma que o país pode recorrer a esses agentes caso considere que suas ações podem gerar impacto significativo.

Empresas e governos podem ser alvos de novas ofensivas

A SentinelOne avaliou com alto grau de confiança que organizações localizadas em:

- Israel

- Estados Unidos

- países aliados

provavelmente enfrentarão ataques diretos ou indiretos.

Os setores mais expostos incluem:

- governo

- infraestrutura crítica

- defesa

- serviços financeiros

- instituições acadêmicas

- mídia

Infraestrutura crítica permanece sob risco

Pesquisadores da Nozomi Networks alertam que agentes iranianos costumam combinar diferentes tipos de operação cibernética.

Entre elas estão:

- espionagem digital

- sabotagem de sistemas

- campanhas de impacto psicológico

Essas operações geralmente se intensificam durante períodos de instabilidade geopolítica.

Os principais alvos incluem:

- redes de energia

- infraestrutura crítica

- órgãos governamentais

- empresas privadas

Especialistas recomendam reforço imediato da segurança

Para reduzir os riscos associados ao aumento da atividade cibernética, especialistas recomendam que as organizações adotem medidas de segurança adicionais.

Entre as principais ações recomendadas estão:

- ativar monitoramento contínuo de ameaças

- atualizar assinaturas de inteligência de ameaças

- reduzir a superfície de ataque externa

- revisar a exposição de ativos conectados

- garantir segmentação entre redes de TI e OT

- isolar dispositivos IoT críticos

Hackers iranianos ampliam técnicas de ataque

Segundo Adam Meyers, chefe de Operações de Contra-Adversários da CrowdStrike, os grupos ligados ao Irã continuam evoluindo suas capacidades ofensivas.

“Os adversários iranianos aprimoraram suas técnicas e ampliaram suas operações para além das intrusões tradicionais.”

Agora, esses grupos também conduzem ataques focados em:

- ambientes de nuvem

- sistemas de identidade digital

- infraestruturas corporativas híbridas

Essa evolução permite que realizem ataques com maior escala e impacto.

Fonte: The Hacker News —https://thehackernews.com/2026/03/149-hacktivist-ddos-attacks-hit-110.html?m=1