A segurança de DNS é o conjunto de práticas e tecnologias utilizadas para proteger a infraestrutura do Sistema de Nomes de Domínio (DNS) contra ataques cibernéticos. Seu principal objetivo é manter o funcionamento rápido, confiável e seguro desse sistema essencial para a internet.

Em outras palavras, uma estratégia eficaz de segurança de DNS combina múltiplas camadas de proteção. Por exemplo, ela pode incluir:

- Implementação de servidores DNS redundantes

- Aplicação de protocolos de segurança como DNSSEC

- Políticas rigorosas de registro e gerenciamento de DNS

- Monitoramento constante contra atividades suspeitas

Como o DNS traduz nomes de domínio em endereços IP, qualquer falha ou comprometimento pode afetar diretamente a disponibilidade e a segurança de sites, aplicações e serviços online. Portanto, proteger essa infraestrutura é fundamental.

- Leia também: Microsoft alerta sobre projetos falsos de Next.js usados para distribuir malware

- Leia também: Ataques DDoS Explicados: Impactos, Ferramentas e Mitigação

- Leia também: DNS Flood: o que é esse ataque DDoS e como ele derruba sites

Por que a segurança de DNS é importante?

Originalmente, o DNS surgiu em uma época em que a segurança não era prioridade. Por isso, sua arquitetura apresenta limitações que, atualmente, podem ser exploradas por invasores.

Com o avanço da tecnologia e o aumento da sofisticação das ameaças digitais, os servidores DNS passaram a ser alvos frequentes de ataques como:

- Falsificação de dados

- Ataques de amplificação

- Negação de Serviço (DoS/DDoS)

- Interceptação de informações sensíveis

Além disso, praticamente toda solicitação feita na internet depende do DNS. Consequentemente, quando esse sistema sofre um ataque, o impacto pode ser amplo e imediato.

Não apenas isso, ataques DNS muitas vezes servem como distração. Enquanto a equipe de segurança tenta restaurar o serviço, invasores podem explorar outras vulnerabilidades. Por esse motivo, organizações precisam contar com mecanismos de mitigação rápidos e automatizados.

Quais são alguns ataques comuns ao DNS?

Ao longo dos anos, invasores desenvolveram diversas técnicas para explorar vulnerabilidades no DNS. A seguir, veja os ataques mais comuns:

Falsificação de DNS (Envenenamento de Cache)

Nesse tipo de ataque, o invasor insere dados falsificados no cache de um resolvedor DNS. Como resultado, o sistema passa a retornar um endereço IP incorreto para determinado domínio.

Assim, em vez de acessar o site legítimo, o usuário é redirecionado para um servidor malicioso. Frequentemente, esse servidor imita o site original com o objetivo de:

- Roubar credenciais

- Distribuir malware

- Coletar informações sensíveis

Tunelamento de DNS

O tunelamento de DNS utiliza consultas e respostas DNS para transportar dados maliciosos. Dessa forma, cria-se um “túnel” que pode atravessar protocolos como SSH, TCP ou HTTP.

Como o tráfego DNS normalmente não é bloqueado por firewalls tradicionais, invasores conseguem:

- Transmitir malware

- Exfiltrar dados roubados

- Manter comunicação com servidores de comando e controle

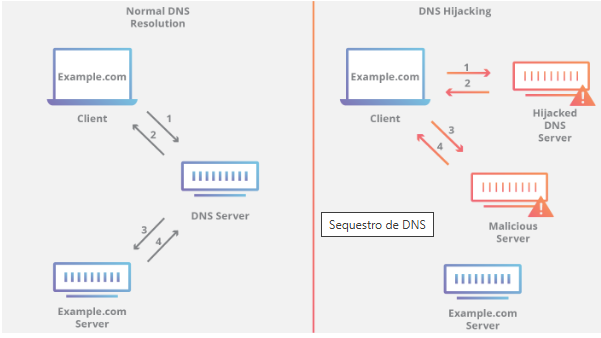

Sequestro de DNS

No sequestro de DNS, o invasor redireciona consultas para um nameserver diferente do legítimo. Isso pode ocorrer por meio de malware ou alteração não autorizada nas configurações do servidor.

Embora o resultado se pareça com o da falsificação de cache, o alvo é diferente. Nesse caso, o ataque compromete o registro DNS no nameserver autoritativo.

Ataque NXDOMAIN

Esse ataque consiste em enviar um grande volume de solicitações para registros inexistentes. O objetivo é simples: sobrecarregar o servidor DNS e provocar negação de serviço.

Para isso, ferramentas automatizadas geram subdomínios únicos a cada requisição, o que dificulta a identificação e a mitigação do ataque.

Ataque de Domínio Fantasma

Nesse cenário, o invasor configura servidores de um domínio que não respondem ou respondem de forma extremamente lenta.

Como consequência, o resolvedor DNS fica aguardando respostas que não chegam. Com o tempo, isso consome recursos e pode causar lentidão ou indisponibilidade.

Ataque de Subdomínio Aleatório

Aqui, o atacante envia consultas para subdomínios inexistentes de um domínio legítimo. O objetivo é sobrecarregar o nameserver autoritativo.

Além disso, o cache do resolvedor também pode ficar saturado com solicitações inválidas, ampliando o impacto do ataque.

Ataque de Bloqueio de Domínio

Nesse tipo de ataque, o invasor cria conexões TCP lentas com resolvedores legítimos. Em seguida, envia pacotes aleatórios de forma gradual.

Como resultado, os recursos do servidor ficam paralisados, prejudicando o atendimento de requisições legítimas.

Ataque de CPE Baseado em Botnet

Por fim, invasores podem comprometer dispositivos CPE — como modems e roteadores — e transformá-los em parte de uma botnet.

Esses dispositivos infectados passam, então, a executar ataques em larga escala, incluindo:

- Ataques de subdomínios aleatórios

- Ataques volumétricos contra servidores DNS

O que é DNSSEC?

DNSSEC (Extensões de Segurança do DNS) é um protocolo criado para aumentar a integridade e a autenticidade das respostas DNS.

Para isso, o DNSSEC assina digitalmente os registros. Assim, os resolvedores conseguem validar se as informações realmente vêm da fonte legítima.

Como funciona na prática?

O DNSSEC estabelece uma cadeia hierárquica de confiança:

- O servidor raiz assina a chave do domínio de nível superior (.com, .org etc.)

- O TLD assina a chave do domínio autoritativo

- O domínio autoritativo assina seus próprios registros

Dessa maneira, forma-se uma cadeia contínua de validação até a zona raiz. Se qualquer etapa falhar, o sistema considera a resposta inválida.

Cerimônia de Assinatura da Zona Raiz

Para reforçar a segurança, especialistas realizam a chamada Cerimônia de Assinatura da Zona Raiz.

Nesse evento público e auditado, participantes selecionados validam e assinam o DNSKEY da zona raiz. Assim, garante-se transparência e confiança no nível mais alto da hierarquia DNS.

Compatibilidade

O DNSSEC mantém compatibilidade com versões anteriores do DNS. Portanto, consultas tradicionais continuam funcionando, ainda que sem validação criptográfica.

Além disso, ele complementa tecnologias como SSL/TLS, compondo uma estratégia de segurança mais abrangente.

Outras formas de proteção contra ataques DNS

Além do DNSSEC, organizações podem adotar outras medidas preventivas.

Primeiramente, aumentar a capacidade da infraestrutura ajuda a resistir a ataques volumétricos. Isso inclui:

- Servidores redundantes

- Balanceamento de carga

- Expansão da largura de banda

Quanto maior a capacidade de absorção de tráfego, menor a chance de indisponibilidade.

O que é um DNS Firewall?

Um DNS Firewall atua como uma camada intermediária entre o resolvedor recursivo e o nameserver autoritativo.

Ele pode:

- Aplicar limitação de taxa (Rate Limiting)

- Bloquear requisições maliciosas

- Fornecer respostas a partir do cache em caso de indisponibilidade

Além disso, contribui para o desempenho ao reduzir latência e consumo de banda.

O DNS como ferramenta de segurança

Resolvedores DNS também podem oferecer proteção direta aos usuários finais.

Por exemplo, alguns serviços disponibilizam:

- Filtragem de conteúdo

- Bloqueio de domínios maliciosos

- Proteção contra botnets

Muitas dessas soluções são gratuitas e exigem apenas a alteração de uma configuração no roteador.

As consultas DNS são privadas?

Tradicionalmente, consultas DNS trafegam em texto simples, sem criptografia. Isso significa que terceiros podem visualizar os domínios acessados pelo usuário.

Diante desse cenário, surgiram dois padrões importantes:

- DNS sobre TLS (DoT)

- DNS sobre HTTPS (DoH)

Ambos criptografam as consultas DNS, aumentando significativamente a privacidade e dificultando interceptações.

A Cloudflare oferece segurança de DNS?

Sim. Os serviços de DNS da Cloudflare incluem diversos recursos integrados, como:

- DNSSEC

- Mitigação automática de DDoS

- Multi-DNS

- Balanceamento de carga

- Filtragem de DNS

- Suporte a DoH e DoT

Dessa forma, a plataforma combina desempenho, disponibilidade e proteção avançada para infraestruturas DNS.