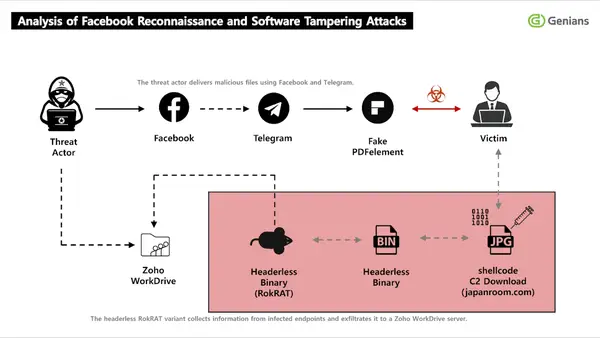

Um vírus no Facebook com leitor de PDF falso está sendo usado por criminosos para infectar usuários e roubar dados. Um grupo de ciberespionagem ligado à Coreia do Norte, identificado como APT37 (também conhecido como ScarCruft), foi associado a uma campanha que utiliza o Facebook como ponto inicial para distribuir malware. O ataque envolve engenharia social e termina com a instalação do RokRAT, um trojan de acesso remoto voltado à coleta de dados das vítimas.

A análise foi conduzida pela empresa sul-coreana Genians Security Center (GSC), que detalhou toda a cadeia do ataque, desde o primeiro contato até a execução do malware no sistema da vítima.

PERFIS FALSOS FORAM CRIADOS PARA INICIAR O GOLPE

Segundo o relatório, os operadores criaram duas contas no Facebook:

- richardmichael0828

- johnsonsophia0414

Esses perfis indicavam localização em Pyongyang e Pyongsong, na Coreia do Norte. Ambas as contas foram criadas no mesmo dia — 10 de novembro de 2025 — o que indica uma operação coordenada.

Esse vírus no Facebook com leitor de PDF falso tem sido usado em ataques recentes.

PEDIDO DE AMIZADE É O PRIMEIRO PASSO DO ATAQUE

O golpe começa com pedidos de amizade enviados às vítimas.

Depois de aceito, os criminosos iniciam uma conversa pelo Messenger, criando uma relação de confiança. Após esse contato inicial, a conversa é transferida para o Telegram, onde ocorre a entrega do conteúdo malicioso.

O golpe com vírus no Facebook usando leitor de PDF falso engana vítimas com facilidade.

ARQUIVO ZIP “m.zip” ENTREGA O VÍRUS

O esquema mostra como funciona o ataque com vírus no Facebook usando arquivos falsos disfarçados de leitor de PDF.

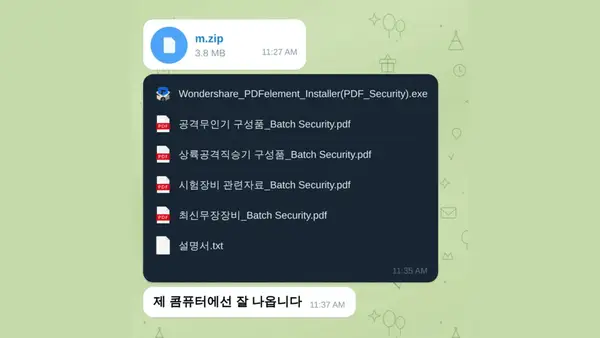

No Telegram, a vítima recebe um arquivo compactado chamado “m.zip”.

Esse pacote contém:

- um executável malicioso disfarçado de leitor de PDF

- quatro arquivos PDF com temas militares (usados como isca)

- um arquivo de instruções

Os criminosos alegam que os documentos contêm informações confidenciais sobre armamentos militares e que estão criptografados, sendo necessário instalar um programa específico para visualizá-los.

Essa técnica é conhecida como pretexting, onde o atacante cria um cenário falso para induzir a vítima a executar o arquivo.

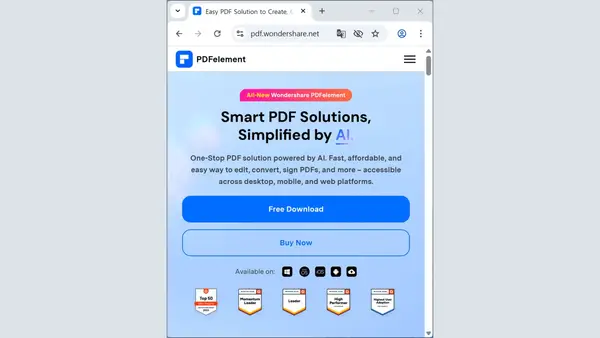

INSTALADOR FALSO DO PDFELEMENT É USADO NO ATAQUE

Mesmo modificado, o programa mantém aparência original para não levantar suspeitas.

- O instalador original possui assinatura digital válida

- A versão maliciosa não possui assinatura

- O nome do arquivo é alterado para parecer legítimo

Mesmo modificado, o programa mantém sua aparência original para não levantar suspeitas.

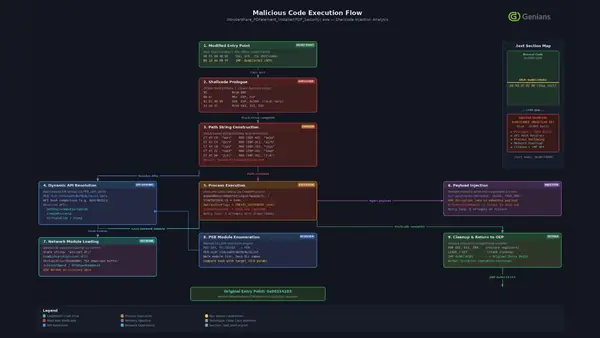

SHELLCODE É INJETADO NO INSTALADOR

Os criminosos modificaram o instalador alterando apenas o entry point, redirecionando a execução para um shellcode de cerca de 2 KB inserido em uma área não utilizada do código.

Essa técnica é conhecida como:

code cave injection (ou PE patching)

EXECUÇÃO OCORRE DE FORMA INVISÍVEL PARA A VÍTIMA

O processo ocorre em segundo plano, sem que a vítima perceba qualquer atividade suspeita.

- O shellcode é executado primeiro

- Ele cria o processo legítimo do Windows “dism.exe” em modo suspenso

- Injeta um payload descriptografado usando XOR

- Retoma a execução do instalador original

Para o usuário, tudo parece normal — mas o sistema já foi comprometido.

MALWARE É ENTREGUE DISFARÇADO COMO IMAGEM JPG

Após a infecção inicial, o ataque continua utilizando uma infraestrutura externa.

Segundo o relatório, os criminosos utilizaram um site legítimo comprometido como servidor de controle (C2), por onde enviam novos comandos e arquivos.

Entre esses arquivos, há payloads disfarçados como imagens JPG, dificultando a detecção do ataque.

ROKRAT É O MALWARE FINAL DA CAMPANHA

O objetivo final da operação é instalar o RokRAT, um trojan de acesso remoto.

Esse malware é capaz de:

- coletar dados da vítima

- monitorar atividades

- acessar arquivos

- enviar informações para servidores controlados pelos criminosos

Segundo a análise, os dados roubados podem ser enviados para serviços em nuvem utilizando APIs legítimas, como forma de dificultar a detecção.

INDÍCIOS LINGUÍSTICOS REFORÇAM ORIGEM NORTE-COREANA

O arquivo de instruções analisado continha padrões linguísticos específicos do coreano usado na Coreia do Norte.

Entre os exemplos identificados estão variações incomuns de palavras relacionadas a:

- “programa”

- “arquivo”

Esses detalhes ajudaram os pesquisadores a reforçar a atribuição do ataque ao grupo APT37.

CAMPANHA MOSTRA EVOLUÇÃO DOS ATAQUES

O caso chama atenção por combinar diversas técnicas avançadas:

- uso de rede social (Facebook)

- engenharia social com interação direta

- migração para outro app (Telegram)

- uso de software legítimo adulterado

- execução silenciosa

- entrega de malware via imagem

Essa combinação aumenta significativamente a eficácia do ataque e dificulta sua detecção.

A campanha atribuída ao APT37/ScarCruft mostra como ataques cibernéticos estão se tornando mais sofisticados, utilizando redes sociais e softwares legítimos para enganar vítimas.

Ao explorar a confiança dos usuários e ocultar o malware em processos aparentemente normais, os criminosos conseguem comprometer sistemas sem levantar suspeitas.

O caso reforça a importância de cautela ao interagir com desconhecidos e ao baixar arquivos fora de fontes oficiais.

Evitar vírus no Facebook com leitor de PDF falso é essencial para não cair em golpes online.

Segundo informações publicadas pelo TecMundo: Fonte: TecMundo