Todo CISO conhece uma verdade incômoda sobre seu Centro de Operações de Segurança (SOC): as pessoas responsáveis por detectar ameaças em tempo real geralmente são as menos experientes da equipe.

Os analistas de Nível 1 (Tier 1) estão na linha de frente da detecção de ameaças. São eles que monitoram alertas, analisam eventos iniciais e determinam o que deve ou não ser escalado para níveis superiores.

- Leia também: O que é ataque de força bruta? como funciona e como se proteger

- Leia também: O que é Meltdown e Spectre? entenda as falhas críticas que abalaram os processadores modernos

- Leia também: O que é violação de dados? entenda como acontece e como se proteger

No entanto, paradoxalmente, esses profissionais também são os mais vulneráveis às pressões cognitivas e operacionais que podem deteriorar silenciosamente o desempenho do SOC ao longo do tempo.

Em outras palavras, a segurança de toda a organização depende justamente da camada mais pressionada da equipe.

O paradoxo do portão: muito peso, pouca blindagem

O Nível 1 é responsável por processar o maior volume de alertas dentro de um SOC. Ele realiza a triagem inicial, identifica sinais suspeitos e decide quais eventos devem ser encaminhados para investigação mais profunda.

Porém, na prática, essa camada muitas vezes é construída sobre uma estrutura frágil.

Isso ocorre porque os times de Nível 1 normalmente enfrentam:

- alta rotatividade de profissionais

- analistas iniciantes ainda em formação

- filas enormes de alertas

- múltiplos sistemas e painéis para monitorar

Consequentemente, mesmo regras de detecção bem projetadas podem falhar em produzir respostas rápidas e precisas.

Surge então um paradoxo claro:

- O desempenho do Nível 1 define o desempenho do SOC

- Entretanto, o Nível 1 costuma ser o menos apoiado e o mais sobrecarregado

Pressões cognitivas que degradam a detecção

Os analistas de Nível 1 lidam diariamente com um volume massivo de alertas de segurança. Com o tempo, esse cenário gera diversos efeitos psicológicos e operacionais.

Entre os mais comuns estão:

Fadiga de alerta

A exposição constante a milhares de alertas reduz a sensibilidade para detectar ameaças reais.

Fadiga decisória

Centenas de pequenas decisões ao longo do dia degradam gradualmente a qualidade do julgamento.

Sobrecarga cognitiva

Múltiplos painéis, logs e sistemas diferentes exigem atenção simultânea e reduzem a capacidade de análise.

Condicionamento a falsos positivos

Quando cerca de 90% dos alertas são benignos, os analistas passam a assumir que quase tudo é falso positivo.

Burnout e rotatividade

Com o tempo, profissionais deixam o time e o conhecimento institucional desaparece.

Portanto, para um CISO, isso não é apenas um problema de recursos humanos.

Trata-se de um risco direto para o negócio.

Quando o Nível 1 hesita, ignora ou demora para escalar incidentes:

- o tempo de permanência do invasor aumenta

- os custos de incidentes crescem

- a qualidade da detecção diminui

- a confiança executiva na segurança se enfraquece

Em outras palavras, se o Nível 1 falha, todo o SOC se torna reativo em vez de proativo.

Monitoramento e triagem: o motor operacional do SOC

Dentro da estrutura do SOC, o Nível 1 executa dois processos fundamentais:

Monitoramento

O monitoramento consiste na ingestão contínua de sinais de segurança provenientes de diferentes fontes, como:

- endpoints

- redes

- infraestrutura em nuvem

- sistemas de identidade

- logs corporativos

Esses dados são então analisados por mecanismos de detecção para identificar atividades potencialmente suspeitas.

Triagem de alertas

Após o monitoramento, ocorre a triagem, que é a avaliação humana desses eventos.

Durante esse processo, os analistas precisam:

- avaliar a gravidade do alerta

- identificar falsos positivos

- verificar contexto de ameaça

- decidir se o caso deve ser escalado

Embora pareçam tarefas rotineiras, esses processos têm impacto direto nos resultados do negócio.

Eles determinam métricas críticas como:

- MTTD (Mean Time To Detect) – tempo médio de detecção

- MTTR (Mean Time To Respond/Repair) – tempo médio de resposta

Quando monitoramento e triagem falham, surgem consequências imediatas:

- equipes de Nível 2 e 3 ficam sobrecarregadas

- a resposta a incidentes começa tarde

- interrupções operacionais aumentam

- custos operacionais crescem

- riscos regulatórios se ampliam

Inteligência de ameaças: o oxigênio do Nível 1

Analistas de Nível 1 não conseguem operar de forma eficiente sem contexto de ameaça.

Alertas brutos, isolados e sem enriquecimento são apenas sinais vagos, difíceis de interpretar.

É nesse ponto que a inteligência de ameaças acionável (Threat Intelligence) se torna essencial.

Ela permite responder perguntas críticas como:

- Esse indicador está ligado a uma campanha ativa?

- Esse domínio já foi usado em ataques reais?

- Existe associação com alguma família de malware?

Ao fornecer esse contexto, a inteligência de ameaças oferece:

- validação de IOC (Indicadores de Comprometimento)

- contexto de campanha maliciosa

- mapeamento de TTPs (Táticas, Técnicas e Procedimentos)

- associações de infraestrutura maliciosa

- identificação de famílias de malware

Portanto, os analistas de Nível 1 são justamente aqueles que mais precisam de inteligência contextual, porque tomam decisões rápidas com menos experiência disponível.

Etapa 1: Detectar o que outros não veem

O primeiro passo para fortalecer o Nível 1 é melhorar a base de inteligência do próprio monitoramento.

Grande parte dos SOCs ainda depende de:

- assinaturas estáticas

- regras heurísticas antigas

- lógica de detecção que envelhece rapidamente

Com o tempo, essas regras se tornam menos eficazes, pois os adversários evoluem continuamente.

Por outro lado, feeds de inteligência de ameaças em tempo real introduzem indicadores atualizados diretamente na infraestrutura de detecção.

Assim, em vez de detectar apenas anomalias estatísticas, o SOC passa a identificar atividades já confirmadas como maliciosas.

Isso melhora significativamente a detecção precoce e reduz o período de exposição.

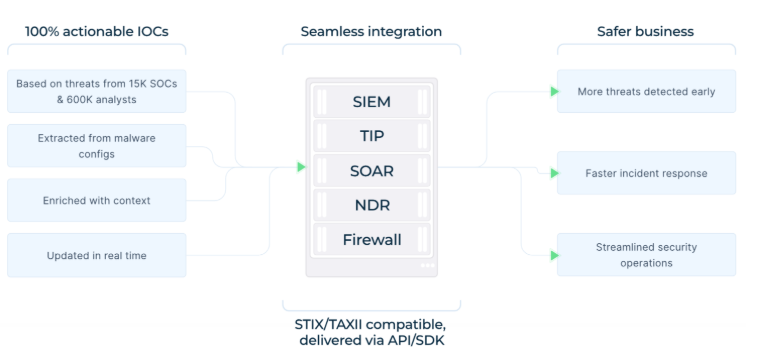

Feeds de Threat Intelligence da ANY.RUN

Os feeds de inteligência da ANY.RUN agregam indicadores como:

- IPs maliciosos

- URLs suspeitas

- domínios associados a malware

Esses dados são extraídos diretamente de um ambiente de análise dinâmica de malware em sandbox que processa ameaças reais continuamente.

Portanto, em vez de depender apenas de relatórios históricos, o sistema utiliza comportamentos observados em execução real.

Integrações e benefícios dos TI Feeds

Os feeds são fornecidos em formatos padrão como:

- STIX

- MISP

Isso permite integração direta com diversas soluções de segurança, incluindo:

- SIEM

- firewalls

- resolvers DNS

- plataformas EDR

Além disso, cada indicador inclui metadados contextuais, como:

- família de malware

- comportamento observado

- categorias de ameaça

Assim, um alerta deixa de ser apenas um aviso técnico e passa a trazer explicações claras sobre o risco detectado.

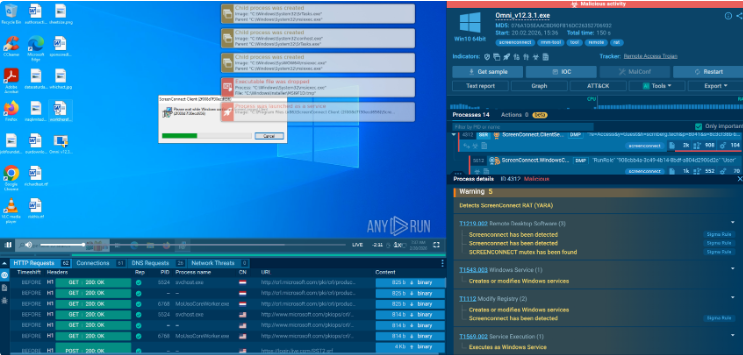

Etapa 2: Da sinalização à descoberta

Antes mesmo de enriquecer um alerta, os analistas frequentemente enfrentam um problema imediato:

um arquivo ou link suspeito cuja natureza é desconhecida.

Nesse cenário, o Sandbox Interativo da ANY.RUN torna-se uma ferramenta essencial.

Em vez de confiar apenas em reputação estática, os analistas podem executar o artefato em um ambiente controlado e observar seu comportamento real.

Durante essa análise é possível ver, por exemplo:

- conexões de rede realizadas

- alterações no registro do sistema

- downloads de payloads adicionais

- tentativas de evasão de detecção

Em poucos minutos, o sandbox fornece um veredito baseado em comportamento real.

Enriquecimento de alertas com contexto real

Entretanto, detectar malware é apenas o começo.

O analista ainda precisa:

- entender o impacto da ameaça

- determinar o nível de risco

- decidir a ação adequada

Sem dados adicionais, esse processo depende de experiência e pesquisa manual, recursos escassos no Nível 1.

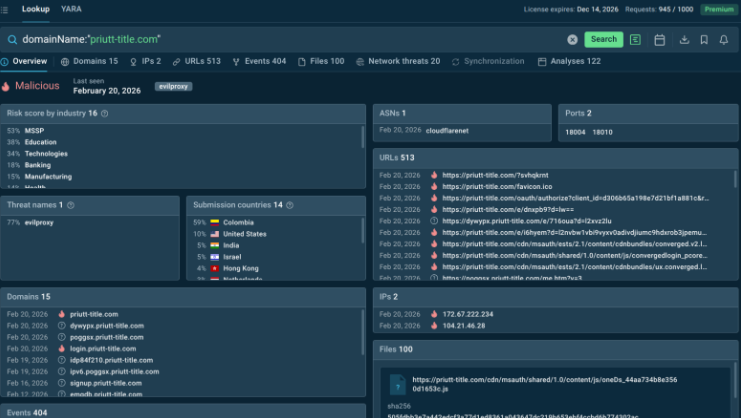

A ferramenta Threat Intelligence Lookup da ANY.RUN resolve esse problema ao permitir consultas rápidas de:

- domínios

- IPs

- hashes de arquivos

- URLs

Os resultados incluem:

- relatórios comportamentais completos

- famílias de malware associadas

- infraestrutura maliciosa relacionada

- indicadores adicionais observados

Assim, uma simples pesquisa pode revelar que um domínio suspeito faz parte de uma campanha ativa contra setores específicos, como tecnologia, finanças ou educação.

Benefícios operacionais do enriquecimento

Com esse tipo de enriquecimento, o trabalho do Nível 1 muda significativamente.

Os analistas passam a:

- tomar decisões mais rápidas

- escalar incidentes com mais precisão

- reduzir falsos positivos

- produzir documentação mais clara

Além disso, essa abordagem traz benefícios estratégicos:

- aceleração do MTTD e MTTR

- melhoria na documentação de incidentes

- redução do estresse operacional

- maior confiança na análise realizada

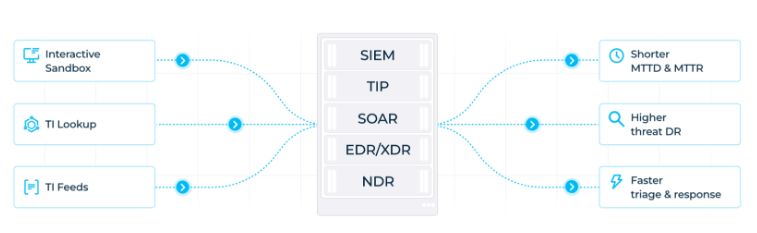

Etapa 3: Integrar inteligência em toda a infraestrutura

Ferramentas isoladas oferecem valor limitado.

O verdadeiro impacto ocorre quando a inteligência de ameaças é integrada a toda a arquitetura de segurança.

Isso significa conectar:

- feeds de inteligência

- sandbox de análise

- ferramentas de investigação

- infraestrutura de detecção

Quando isso acontece:

- SIEMs geram alertas mais precisos

- firewalls bloqueiam infraestrutura maliciosa automaticamente

- EDRs detectam comportamentos maliciosos avançados

- todo o ecossistema passa a compartilhar a mesma base de inteligência

Integração com a infraestrutura de segurança

A ANY.RUN suporta integração com diversas plataformas por meio de:

- APIs abertas

- formatos padrão STIX e MISP

- pipelines automatizados de análise

Isso permite que dados de inteligência fluam diretamente para:

- sistemas de tickets

- dashboards de investigação

- automações de segurança

- scripts personalizados

Consequentemente, o trabalho manual do analista diminui.

Os dados já chegam enriquecidos antes da triagem, permitindo que o foco seja na investigação real.

O impacto para os CISOs

Para líderes de segurança, o valor estratégico da integração é cumulativo.

Cada novo ponto de integração multiplica o valor do investimento em inteligência.

Por exemplo:

- Um feed usado por cinco sistemas de segurança gera cinco vezes mais cobertura do que quando usado por apenas um.

Além disso, arquiteturas orientadas por inteligência demonstram maturidade de segurança para:

- conselhos executivos

- seguradoras cibernéticas

- órgãos reguladores

Transformando o SOC em um sistema de alerta precoce

Fortalecer o Nível 1 não significa simplesmente contratar mais analistas ou criar mais regras de detecção.

Na verdade, o caminho está em resolver as fragilidades estruturais:

- monitoramento que não acompanha as ameaças atuais

- triagem sem contexto suficiente

- inteligência desconectada da infraestrutura

Ao integrar Threat Intelligence, Sandbox e ferramentas de busca contextual, cria-se um ciclo contínuo:

análise → detecção → investigação → melhoria da defesa.

Três etapas, um resultado

Quando o Nível 1 possui:

- monitoramento alimentado por inteligência atualizada

- triagem baseada em contexto real

- integração total com a infraestrutura de segurança

ele deixa de ser apenas um filtro de alertas.

Ele se torna um verdadeiro sistema de alerta precoce para a organização.

E, para os CISOs, isso significa algo fundamental:

uma equipe de Nível 1 capaz de detectar cedo, investigar com confiança e escalar com precisão é um dos ativos mais importantes para reduzir riscos de segurança.

Fonte: The Hacker News —https://thehackernews.com/2026/03/building-high-impact-tier-1-3-steps.html