O backdoor DRILLAPP tem como alvo a Ucrânia e utiliza a depuração do Microsoft Edge para realizar espionagem de forma furtiva.

Entidades ucranianas passaram a ser alvo de uma nova campanha cibernética, provavelmente conduzida por agentes maliciosos ligados à Rússia. A informação foi divulgada em um relatório da equipe de inteligência de ameaças LAB52, do S2 Grupo.

- Leia também: NGFW vs FWaaS: Qual a diferença entre firewall de última geração e firewall em nuvem?

- Leia também: NaaS: O que é Rede como Serviço e por que ela está transformando as redes corporativas

- Leia também: O que é ZTNA? Entenda como funciona o acesso Zero Trust nas empresas

A campanha, identificada em fevereiro de 2026, apresenta semelhanças com ataques anteriores atribuídos ao grupo Laundry Bear (também conhecido como UAC-0190 ou Void Blizzard). Esse grupo já havia atacado forças de defesa ucranianas utilizando o malware PLUGGYAPE.

Segundo a empresa de cibersegurança, o ataque utiliza diversas iscas com temas judiciais e de caridade para enganar as vítimas. O objetivo é implantar um backdoor baseado em JavaScript que se infiltra no navegador Microsoft Edge.

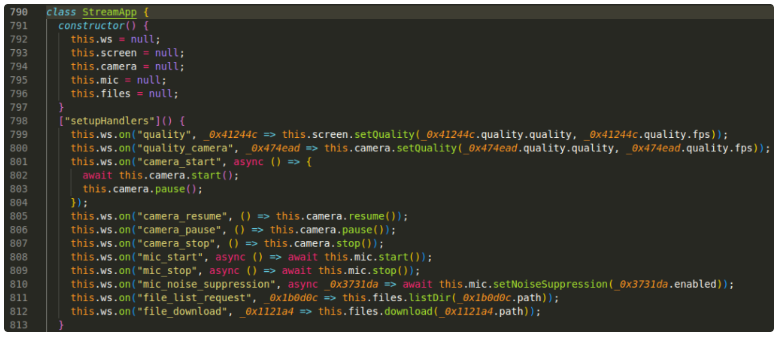

Chamado de DRILLAPP, o malware permite:

- Upload e download de arquivos

- Captura de áudio pelo microfone

- Acesso à webcam para captura de imagens

- Monitoramento da tela

Tudo isso ocorre explorando recursos legítimos do navegador.

Como funciona a cadeia de ataque

Os pesquisadores identificaram duas versões distintas da campanha.

Na primeira versão, detectada no início de fevereiro, os atacantes utilizam arquivos de atalho do Windows.LNK). Esses arquivos criam um aplicativo HTML (HTA) na pasta temporária do sistema.

Esse aplicativo carrega um script remoto hospedado no Pastefy, um serviço legítimo de compartilhamento de texto.

Para garantir persistência, o malware copia os arquivos LNK para a pasta de inicialização do Windows. Dessa forma, o código malicioso é executado automaticamente sempre que o sistema reinicia.

Em seguida, o ataque exibe URLs com iscas, como:

- instalação do Starlink

- campanhas da organização ucraniana Come Back Alive Foundation

O arquivo HTML é então executado pelo Microsoft Edge em modo headless (sem interface gráfica), que carrega o script remoto ofuscado.

Abuso do Microsoft Edge para espionagem

O navegador é iniciado com parâmetros avançados que reduzem significativamente as proteções de segurança, incluindo:

- –no-sandbox

- –disable-web-security

- –allow-file-access-from-files

- –use-fake-ui-for-media-stream

- –auto-select-screen-capture-source=true

- –disable-user-media-security

Essas configurações permitem que o malware:

- acesse arquivos locais

- utilize câmera e microfone

- capture a tela

Tudo isso ocorre sem interação do usuário.

Coleta de dados e comunicação com C2

O DRILLAPP funciona como uma porta dos fundos leve, focada na coleta de dados sensíveis. Ele consegue:

- acessar o sistema de arquivos

- capturar áudio, vídeo e imagens da tela

- gerar uma impressão digital do dispositivo (canvas fingerprinting)

Na primeira execução, o malware coleta informações do sistema e identifica o país da vítima com base no fuso horário.

Ele verifica especificamente fusos horários de países como:

- Reino Unido

- Rússia

- Estados Unidos

- Brasil

- Ucrânia

- Alemanha, França, China, Japão, entre outros

Caso não haja correspondência, o malware assume o fuso horário dos Estados Unidos.

Para comunicação com os servidores de comando e controle (C2), o malware utiliza o Pastefy como um dead drop resolver, obtendo um URL WebSocket para troca de dados.

Evolução da campanha

A segunda versão da campanha, identificada no final de fevereiro de 2026, apresenta mudanças importantes.

Nessa variante:

- os arquivos LNK deixam de ser utilizados

- entram em cena módulos do Painel de Controle do Windows

- a cadeia de infecção permanece praticamente a mesma

O backdoor também foi aprimorado e agora permite:

- enumeração recursiva de arquivos

- upload em lote

- download arbitrário de arquivos

Uso do Chrome DevTools Protocol (CDP)

Um detalhe técnico importante envolve o uso do Chrome DevTools Protocol (CDP).

De acordo com a LAB52, o JavaScript não permite, por padrão, o download remoto de arquivos. Para contornar essa limitação, os atacantes ativam o parâmetro:

–remote-debugging-port

Isso permite o uso do CDP, um protocolo interno de navegadores baseado em Chromium, ampliando significativamente as capacidades do malware.

Indícios de desenvolvimento inicial

Os pesquisadores acreditam que o DRILLAPP ainda está em estágio inicial de desenvolvimento.

Uma variante anterior, observada em 28 de janeiro de 2026, se comunicava apenas com o domínio:

gnome[.]com

Essa versão não realizava o download completo da carga maliciosa, indicando evolução progressiva da ameaça.

Por que esse ataque é preocupante?

Um dos aspectos mais relevantes dessa campanha é o uso do navegador como vetor de ataque.

Isso torna a detecção mais difícil porque:

- navegadores são processos confiáveis e comuns

- ações maliciosas se misturam ao comportamento legítimo

- recursos sensíveis são acessados sem levantar suspeitas

Além disso, o uso de parâmetros de depuração permite executar ações perigosas, como:

- baixar arquivos remotamente

- acessar dispositivos de áudio e vídeo

- capturar a tela

Tudo isso sem acionar alertas imediatos de segurança.

Fonte: The Hacker News —https://thehackernews.com/2026/03/drillapp-backdoor-targets-ukraine.html?m=1