Pesquisadores de segurança cibernética divulgaram detalhes sobre duas vulnerabilidades críticas já corrigidas na plataforma de automação de fluxos de trabalho n8n.

- Leia também: Novo golpe usa inteligência artificial e pré-visualização de links para roubar dados

- Leia também: A guerra invisível: ataques cibernéticos acompanham ofensivas militares no Oriente Médio

- Leia também: WordPress Studio 1.7.0 transforma o CLI em ferramenta completa para desenvolvimento local

Essas falhas podem permitir que invasores executem comandos arbitrários no sistema, além de possibilitar o acesso a credenciais sensíveis armazenadas na plataforma.

Vulnerabilidades identificadas

As vulnerabilidades descobertas estão listadas abaixo:

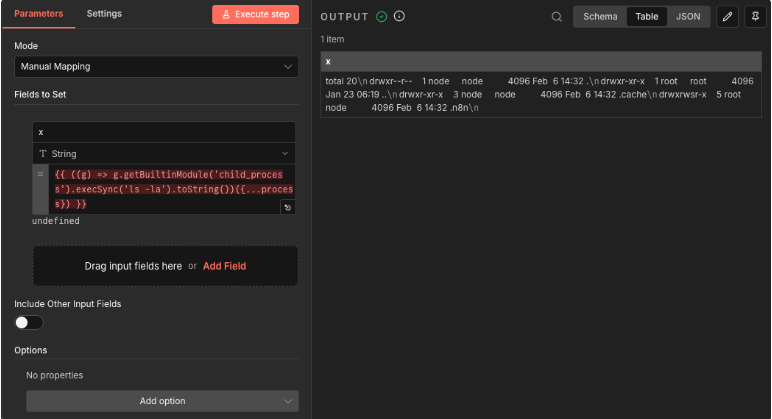

- CVE-2026-27577 (CVSS 9,4) — Escape de sandbox de expressão que pode levar à execução remota de código (RCE)

- CVE-2026-27493 (CVSS 9,5) — Avaliação de expressão não autenticada através de nós de formulário do n8n

De acordo com Eilon Cohen, pesquisador da Pillar Security responsável pela descoberta, a falha CVE-2026-27577 ocorreu no compilador de expressões da plataforma.

Segundo ele:

“A vulnerabilidade CVE-2026-27577 é uma falha de segurança no compilador de expressões. Um caso ausente no reescritor da AST permite que o processo passe sem ser transformado, concedendo execução remota de código completa a qualquer expressão autenticada.”

O relatório foi compartilhado com o site The Hacker News.

Falha permite injeção de expressões através de formulários

A empresa de cibersegurança também descreveu a CVE-2026-27493 como uma vulnerabilidade de dupla avaliação de expressão presente nos nós de formulário do n8n.

Na prática, essa falha pode ser explorada para injeção de expressões maliciosas. Isso ocorre porque os endpoints dos formulários são públicos por padrão e não exigem autenticação.

Assim, um atacante pode explorar um formulário público de contato para executar comandos no servidor.

Para isso, basta inserir um payload malicioso no campo de nome do formulário, permitindo a execução de comandos arbitrários no shell.

Exploração pode levar à execução remota de código

Em comunicado divulgado recentemente, a equipe do n8n explicou que a vulnerabilidade CVE-2026-27577 pode ser explorada por um usuário autenticado que possua permissão para:

- criar fluxos de trabalho

- modificar fluxos existentes

Nesse cenário, o invasor pode manipular expressões dentro dos parâmetros do fluxo e provocar a execução não intencional de comandos no sistema operacional do servidor.

Além disso, quando CVE-2026-27493 é combinada com uma falha de escape de sandbox como CVE-2026-27577, o impacto pode ser ainda maior.

Nesse caso, a exploração pode escalar para execução remota de código diretamente no host do n8n.

Essas vulnerabilidades afetam instalações do n8n tanto em servidores próprios quanto em ambientes de nuvem.

Versões afetadas e correções

As falhas foram corrigidas nas seguintes versões do n8n:

- 2.10.1

- 2.9.3

- 1.123.22

Versões vulneráveis incluem:

- versões anteriores à 1.123.22

- >= 2.0.0 e < 2.9.3

- >= 2.10.0 e < 2.10.1

Medidas de mitigação recomendadas

Caso a atualização imediata não seja possível, a equipe do n8n recomenda algumas medidas de mitigação.

Entre elas:

- limitar permissões de criação e edição de fluxos de trabalho apenas a usuários confiáveis

- executar o n8n em um ambiente reforçado, com privilégios restritos do sistema operacional

- restringir o acesso à rede do servidor

Mitigações para a CVE-2026-27493

Para reduzir os riscos dessa vulnerabilidade, a recomendação é:

- Analisar manualmente o uso dos nós de formulário

- Desativar o nó Form adicionando:

n8n-nodes-base.form

na variável de ambiente:

NODES_EXCLUDE

- Desativar o Form Trigger adicionando:

n8n-nodes-base.formTrigger

na mesma variável.

No entanto, os mantenedores alertam:

“Essas soluções alternativas não eliminam completamente o risco e devem ser usadas apenas como medidas de mitigação de curto prazo.”

Possível exposição de credenciais sensíveis

Segundo a Pillar Security, um invasor pode explorar essas falhas para acessar a variável de ambiente:

N8N_ENCRYPTION_KEY

Essa chave é utilizada para criptografar credenciais armazenadas no banco de dados da plataforma.

Caso seja obtida, o atacante poderia descriptografar informações sensíveis como:

- chaves da AWS

- senhas de banco de dados

- tokens OAuth

- chaves de API

Outras vulnerabilidades críticas corrigidas

As versões 2.10.1, 2.9.3 e 1.123.22 também corrigem duas vulnerabilidades adicionais de alta gravidade.

CVE-2026-27495 (CVSS 9,4)

Um usuário autenticado com permissão para criar ou modificar fluxos poderia explorar uma falha de injeção de código no sandbox do JavaScript Task Runner.

Essa exploração permitiria executar código arbitrário fora do sandbox.

CVE-2026-27497 (CVSS 9,4)

Essa vulnerabilidade envolve o modo de consulta SQL do nó Merge.

Um invasor poderia utilizá-la para:

- executar código arbitrário

- gravar arquivos no servidor do n8n

Soluções alternativas recomendadas

Para reduzir o risco dessas falhas, o n8n recomenda:

Para CVE-2026-27495

Executar o modo de runner externo:

N8N_RUNNERS_MODE=external

Isso ajuda a limitar o impacto de uma possível exploração.

Para CVE-2026-27497

Desativar o nó Merge adicionando:

n8n-nodes-base.merge

à variável de ambiente:

NODES_EXCLUDE

Atualização é a melhor proteção

Até o momento, a equipe do n8n afirma que não há evidências públicas de exploração ativa dessas vulnerabilidades em ataques reais.

Mesmo assim, especialistas recomendam atualizar imediatamente a plataforma para as versões corrigidas, garantindo proteção contra possíveis explorações futuras.

Fonte: The Hacker News —https://thehackernews.com/2026/03/critical-n8n-flaws-allow-remote-code.html