O Google identificou um novo e poderoso kit de exploração chamado Coruna, também conhecido como CryptoWaters. Esse conjunto de ferramentas foi desenvolvido para atacar modelos de iPhone que utilizam versões do iOS entre 13.0 e 17.2.1.

Segundo o Google Threat Intelligence Group (GTIG), o kit contém cinco cadeias completas de exploração para iOS, totalizando 23 exploits diferentes.

No entanto, o kit não funciona contra a versão mais recente do iOS, pois as vulnerabilidades exploradas já foram corrigidas.

As descobertas foram divulgadas inicialmente pela revista WIRED.

- Leia Também: Como saber se seus dados vazaram na internet e o que fazer imediatamente

- Leia Também: IAs impulsionam ataques DDoS mais sofisticados e brasil lidera ameaças na américa latina

- Leia Também: Como migrar do ChatGPT para o Claude e levar seus dados e preferências

De acordo com o GTIG, o principal valor técnico do Coruna está na sua ampla coleção de exploits voltados ao sistema iOS. Os exploits mais avançados utilizam técnicas de exploração não públicas e mecanismos sofisticados para contornar proteções do sistema.

Além disso, o Google destacou que a estrutura do kit é extremamente bem projetada. Todas as partes da exploração estão integradas de forma natural e utilizam frameworks comuns de utilitários e exploração, o que torna o kit mais eficiente e modular.

Evolução do uso do kit de exploração

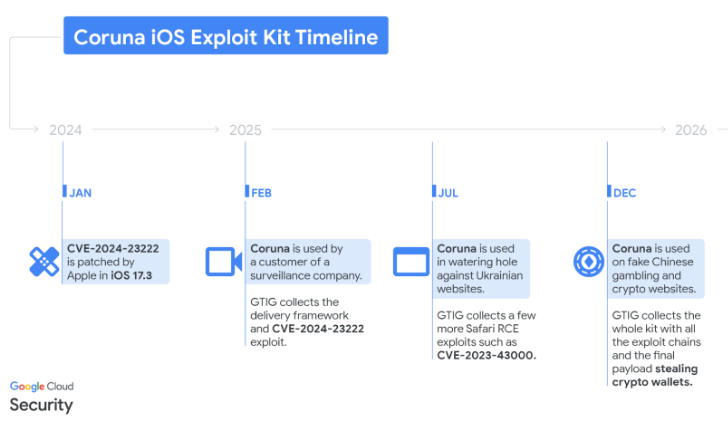

Relatórios indicam que o kit começou a circular em fevereiro de 2025 entre diferentes agentes maliciosos.

Ao longo do tempo, o Coruna passou por três estágios principais de uso:

- Inicialmente utilizado em operações de vigilância comercial

- Posteriormente empregado em ataques patrocinados por governos

- Finalmente adotado por grupos criminosos com motivação financeira, ligados à China, em dezembro

Ainda não se sabe exatamente como o kit mudou de mãos entre esses diferentes atores.

Contudo, as descobertas indicam a existência de um mercado ativo de exploits zero-day reutilizados, no qual vulnerabilidades descobertas por um grupo podem ser revendidas ou reutilizadas por outros atacantes.

Indícios de origem e relação com estruturas anteriores

Em um relatório separado, a empresa de segurança móvel iVerify afirmou que o kit de exploração apresenta semelhanças com estruturas anteriormente desenvolvidas por agentes maliciosos afiliados ao governo dos Estados Unidos.

Segundo a empresa:

“Coruna é um dos exemplos mais significativos que observamos de capacidades sofisticadas de spyware que saíram de fornecedores comerciais de vigilância e acabaram nas mãos de atores estatais e, posteriormente, em operações criminosas em larga escala.”

Esse cenário evidencia um fenômeno preocupante: tecnologias avançadas de espionagem estão se espalhando entre diferentes grupos de ameaça.

Exploração em massa contra dispositivos iOS

A iVerify também destacou que o uso dessa estrutura representa a primeira exploração em massa observada contra dispositivos iOS.

Tradicionalmente, ataques de spyware contra iPhones são altamente direcionados, focando em alvos específicos, como jornalistas, diplomatas ou executivos.

No caso do Coruna, no entanto, os ataques mostram sinais de disseminação mais ampla, indicando uma possível mudança no modelo de operação desses agentes maliciosos.

Como funciona a cadeia de exploração

O Google afirmou ter capturado partes de uma cadeia de exploração usada por um cliente de uma empresa de vigilância não identificada no início do ano passado.

Nesse caso, as explorações foram integradas a uma estrutura JavaScript inédita, criada para executar várias etapas antes do ataque.

Essa estrutura realiza primeiro um processo de identificação do dispositivo, coletando informações como:

- modelo específico do iPhone

- versão do iOS instalada

- autenticidade do dispositivo

Após coletar esses dados, o sistema carrega o exploit apropriado de execução remota de código (RCE) do WebKit.

Em seguida, ocorre a execução de um bypass do Pointer Authentication Code (PAC), um mecanismo de proteção do iOS.

O exploit utilizado nessa etapa está relacionado à vulnerabilidade CVE-2024-23222, uma falha de confusão de tipo no WebKit.

A Apple corrigiu essa vulnerabilidade em janeiro de 2024, nas seguintes versões:

- iOS 17.3

- iPadOS 17.3

- iOS 16.7.5

- iPadOS 16.7.5

Campanha de ataques envolvendo sites comprometidos

Em julho de 2025, pesquisadores detectaram a mesma estrutura JavaScript no domínio:

cdn.uacounter[.]com

Esse script era carregado como um iFrame oculto em sites ucranianos comprometidos.

Os sites afetados incluíam páginas relacionadas a:

- equipamentos industriais

- ferramentas de varejo

- serviços locais

- plataformas de comércio eletrônico

As investigações apontam que um grupo de espionagem suspeito de ligação com a Rússia, identificado como UNC6353, estaria por trás dessa campanha.

Outro detalhe importante é que o framework foi distribuído apenas para determinados usuários de iPhone em regiões geográficas específicas.

Vulnerabilidades exploradas

Os exploits utilizados nessa estrutura incluíam as seguintes vulnerabilidades:

- CVE-2024-23222

- CVE-2022-48503

- CVE-2023-43000

A vulnerabilidade CVE-2023-43000 é uma falha use-after-free no WebKit.

A Apple corrigiu esse problema em julho de 2023, com o lançamento do:

- iOS 16.6

- iPadOS 16.6

Curiosamente, as notas de segurança da Apple só incluíram a referência oficial à vulnerabilidade em 11 de novembro de 2025.

Nova campanha usando sites falsos chineses

Uma terceira detecção da estrutura JavaScript ocorreu em dezembro de 2025.

Nesse caso, pesquisadores encontraram sites chineses falsos, principalmente relacionados ao setor financeiro.

Esses sites instruíam os usuários a acessá-los por meio de um iPhone ou iPad, alegando oferecer uma melhor experiência.

A atividade foi atribuída a um cluster de ameaças rastreado como UNC6691.

Quando um dispositivo iOS acessava esses sites, um iFrame oculto era injetado automaticamente, iniciando a distribuição do kit Coruna.

Diferente das campanhas anteriores, essa distribuição não utilizava restrições geográficas.

Descoberta da infraestrutura do kit Coruna

Uma análise mais aprofundada da infraestrutura maliciosa revelou uma versão de depuração do kit, além de várias amostras do malware.

Os pesquisadores identificaram cinco cadeias completas de exploração para iOS.

No total, foram encontrados 23 exploits, capazes de atingir versões do sistema entre iOS 13 e iOS 17.2.1.

Vulnerabilidades utilizadas pelo kit

Entre as vulnerabilidades exploradas pelo Coruna estão:

| Exploit | Vulnerabilidade | Versões do iOS |

| Neutron | CVE-2020-27932 | 13.x |

| Dynamo | CVE-2020-27950 | 13.x |

| Buffout | CVE-2021-30952 | 13 → 15.1.1 |

| jacurutu | CVE-2022-48503 | 15.2 → 15.5 |

| IronLoader | CVE-2023-32409 | 16.0 → 16.3 / 16.4 |

| Photon | CVE-2023-32434 | 14.5 → 15.7.6 |

| Gallium | CVE-2023-38606 | 14.x |

| Parallax | CVE-2023-41974 | 16.4 → 16.7 |

| terrorbird | CVE-2023-43000 | 16.2 → 16.5.1 |

| casuar | CVE-2024-23222 | 16.6 → 17.2.1 |

| Sparrow | CVE-2024-23225 | 17.0 → 17.3 |

| Rocket | CVE-2024-23296 | 17.1 → 17.4 |

Segundo o Google, os exploits Photon e Gallium exploram vulnerabilidades que também foram utilizadas como zero-days na Operação Triangulação.

Além disso, o kit Coruna inclui módulos reutilizáveis, que facilitam a exploração de diferentes falhas de segurança.

Acusações envolvendo espionagem internacional

Em junho de 2023, o governo russo acusou a Agência de Segurança Nacional dos EUA (NSA) de conduzir uma campanha de espionagem.

Segundo Moscou, a operação teria comprometido milhares de dispositivos Apple pertencentes a cidadãos russos e diplomatas estrangeiros.

As autoridades russas classificaram a operação como uma campanha de reconhecimento em larga escala.

Malware adicional: PlasmaLoader

Pesquisadores também observaram que o cluster UNC6691 utiliza a vulnerabilidade para distribuir um binário de estágio chamado PlasmaLoader, também conhecido como PLASMAGRID.

Esse malware possui diversas funções avançadas.

Ele pode:

- decodificar códigos QR presentes em imagens

- baixar módulos adicionais de servidores externos

- executar rotinas de roubo de dados

Entre os alvos do roubo de informações estão carteiras de criptomoedas e aplicativos financeiros, como:

- Base

- Bitget Wallet

- Exodus

- MetaMask

Comunicação com servidores de comando e controle

O implante contém uma lista de servidores de comando e controle (C2) pré-definidos.

Caso esses servidores não respondam, o malware ativa um mecanismo alternativo de comunicação.

Esse mecanismo utiliza um algoritmo personalizado de geração de domínios (DGA).

O algoritmo usa a palavra “lazarus” como semente, gerando domínios previsíveis com:

- 15 caracteres

- extensão .xyz

Para verificar se esses domínios estão ativos, os atacantes utilizam o resolução DNS público do Google.

Técnicas de evasão utilizadas

Um aspecto curioso do Coruna é que ele evita executar o exploit em determinadas condições.

O kit interrompe a execução se detectar que:

- o dispositivo está em Modo de Bloqueio

- o usuário está navegando em modo privado

Essas medidas provavelmente servem para evitar análise por pesquisadores de segurança.

Como se proteger

Para reduzir o risco de infecção, especialistas recomendam que usuários de iPhone adotem algumas medidas básicas de segurança.

Entre elas:

- manter o iOS sempre atualizado

- ativar o Modo de Bloqueio (Lockdown Mode) quando necessário

- evitar acessar links suspeitos ou sites desconhecidos

Essas práticas ajudam a mitigar ataques que exploram vulnerabilidades do sistema.

Fonte: The Hacker News —https://thehackernews.com/2026/03/coruna-ios-exploit-kit-uses-23-exploits.html?m=1