Pesquisadores de segurança identificaram uma campanha avançada de cryptojacking que distribui um minerador baseado no XMRig por meio de pacotes de software pirateado. O objetivo do ataque é comprometer sistemas e utilizar seus recursos para minerar criptomoedas.

A investigação revelou uma cadeia de infecção em múltiplas etapas. O malware prioriza maximizar a taxa de mineração e, por causa disso, frequentemente provoca instabilidade no sistema afetado.

Como a infecção começa

Os invasores utilizam engenharia social para atrair vítimas.

Eles distribuem instaladores falsos que prometem versões premium gratuitas de softwares populares, como suítes de produtividade.

Quando o usuário executa o arquivo malicioso, o sistema passa a instalar os componentes do ataque silenciosamente.

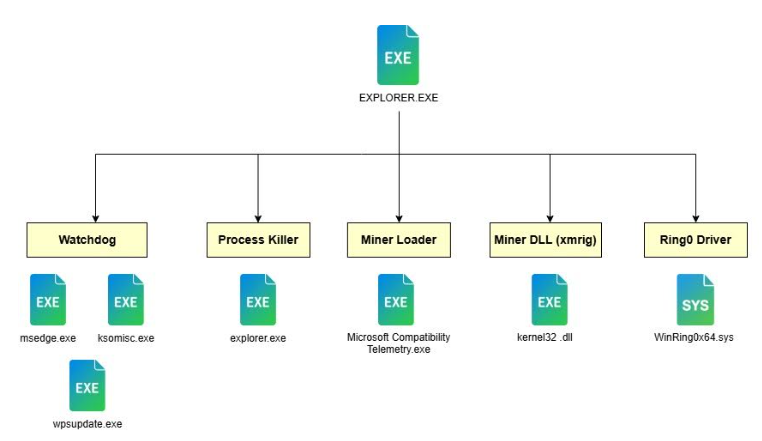

Arquitetura do malware

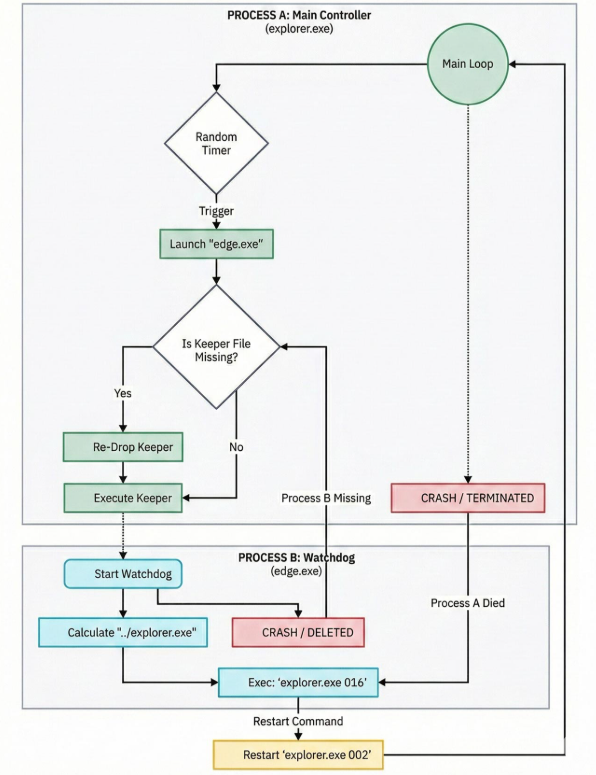

O programa principal funciona como um controlador central da operação.

Esse binário executa diversas funções dentro da infecção, incluindo:

- instalação dos componentes

- monitoramento da atividade

- gerenciamento do payload

- limpeza dos arquivos maliciosos quando necessário

O design modular separa o controle do malware dos módulos responsáveis por mineração, persistência e escalonamento de privilégios.

A operação muda de comportamento conforme argumentos de linha de comando específicos:

- execução inicial para validação do ambiente

- implantação dos componentes e início da mineração

- reinicialização do minerador quando encerrado

- auto destruição completa da infecção

“Bomba lógica” baseada em data

O malware também inclui um mecanismo temporal que altera seu comportamento dependendo da data do sistema.

- Antes de 23 de dezembro de 2025, o software instala persistência e inicia a mineração.

- Após essa data, ele executa um processo de remoção que encerra todos os componentes maliciosos.

Essa estratégia pode indicar o fim planejado da campanha, a expiração da infraestrutura de comando e controle ou a migração para uma nova variante do malware.

Uso de driver vulnerável para ganhar privilégios

Para executar suas ações com mais poder dentro do sistema, os atacantes utilizam a técnica conhecida como BYOVD (Bring Your Own Vulnerable Driver).

Nesse caso, é carregado um driver legítimo, porém vulnerável, chamado WinRing0x64.sys, associado à falha CVE-2020-14979.

Essa vulnerabilidade permite elevar privilégios no sistema e acessar configurações de baixo nível do processador.

Com esse acesso, o malware altera parâmetros do CPU para otimizar o algoritmo RandomX utilizado na mineração de Monero. O resultado é um aumento de desempenho que pode variar entre 15% e 50%.

Persistência e camadas de proteção do malware

Durante a infecção, o programa grava diversos arquivos no sistema, incluindo executáveis legítimos do Windows que são utilizados para carregar o minerador.

Além disso, componentes adicionais garantem que:

- ferramentas de segurança sejam encerradas

- o minerador reinicie automaticamente

- privilégios elevados sejam mantidos

Esse conjunto cria um ambiente altamente resiliente dentro do sistema comprometido.

Um sistema interno de monitoramento faz com que os módulos se reiniciem mutuamente caso algum deles seja interrompido.

Capacidade de propagação semelhante a worm

Um dos aspectos mais preocupantes da campanha é a capacidade de se espalhar automaticamente.

O malware monitora dispositivos removíveis conectados ao computador.

Quando um pendrive ou outro dispositivo aparece, ele copia os arquivos maliciosos para esse meio.

Em seguida, cria atalhos disfarçados para enganar usuários e executar o malware em outros computadores.

Esse comportamento permite a movimentação lateral e até a propagação em ambientes isolados da internet.

Atividade observada pelos pesquisadores

Evidências indicam que a mineração ocorreu de forma irregular durante novembro de 2025.

Posteriormente, houve um aumento significativo da atividade em 8 de dezembro de 2025, sugerindo uma expansão da campanha ou ativação de novos sistemas infectados.

Outro caso recente envolvendo XMRig e inteligência artificial

Pesquisadores também identificaram um artefato de malware aparentemente criado com auxílio de modelos de linguagem de IA.

Esse código explora a vulnerabilidade React2Shell (CVE-2025-55182) para baixar ferramentas em Python e instalar um minerador XMRig por meio de comandos shell.

Segundo os analistas, uma única sessão de prompts foi suficiente para gerar um framework de exploração funcional que comprometeu mais de 90 máquinas.

Tendência preocupante no cibercrime

Especialistas destacam que campanhas modernas estão combinando várias técnicas em uma única operação:

- engenharia social

- softwares legítimos disfarçados

- exploração em nível de kernel

- mecanismos de propagação automática

Essa combinação cria botnets de mineração mais eficientes e difíceis de remover.

Segundo a API WhoisXML, os atacantes também têm utilizado um conjunto de ferramentas chamado ILOVEPOOP para procurar sistemas expostos que ainda sejam vulneráveis ao React2Shell, provavelmente numa tentativa de preparar o terreno para futuros ataques. Essa atividade de sondagem tem como alvo principal organizações governamentais, de defesa, financeiras e industriais nos EUA.

“O que torna o ILOVEPOOP incomum é a discrepância entre como ele foi construído e como foi usado”, disse Alex Ronquillo, vice-presidente de produto da WhoisXML API. “O próprio código reflete um conhecimento de nível especializado sobre o funcionamento interno dos componentes do React Server e emprega técnicas de ataque não encontradas em nenhum outro kit React2Shell documentado.”

“Mas as pessoas que o implementaram cometeram erros operacionais básicos ao interagir com os sistemas de monitoramento honeypot da API WhoisXML – erros que um atacante sofisticado normalmente evitaria. Na prática, essa lacuna aponta para uma divisão de trabalho.”

Fonte: The Hacker News — https://thehackernews.com/2026/02/wormable-xmrig-campaign-uses-byovd.html