Os ataques de negação de serviço distribuída — mais conhecidos pela sigla DDoS (Distributed Denial of Service) — são uma das maiores ameaças à disponibilidade de sites, serviços e infraestrutura na internet. Eles funcionam de forma simples no conceito, mas podem ser devastadores na prática para empresas, portais e aplicações online.

- Leia também: Malware usa domínios gov.br legítimos para infectar vítimas e roubar dados

- Leia também: Atualização do OpenClaw melhora proteção contra hackers e integra Claude Opus 4.6

- Leia também: Secure Email Gateway (SEG): o que é, como funciona e por que é essencial para a segurança do e-mail

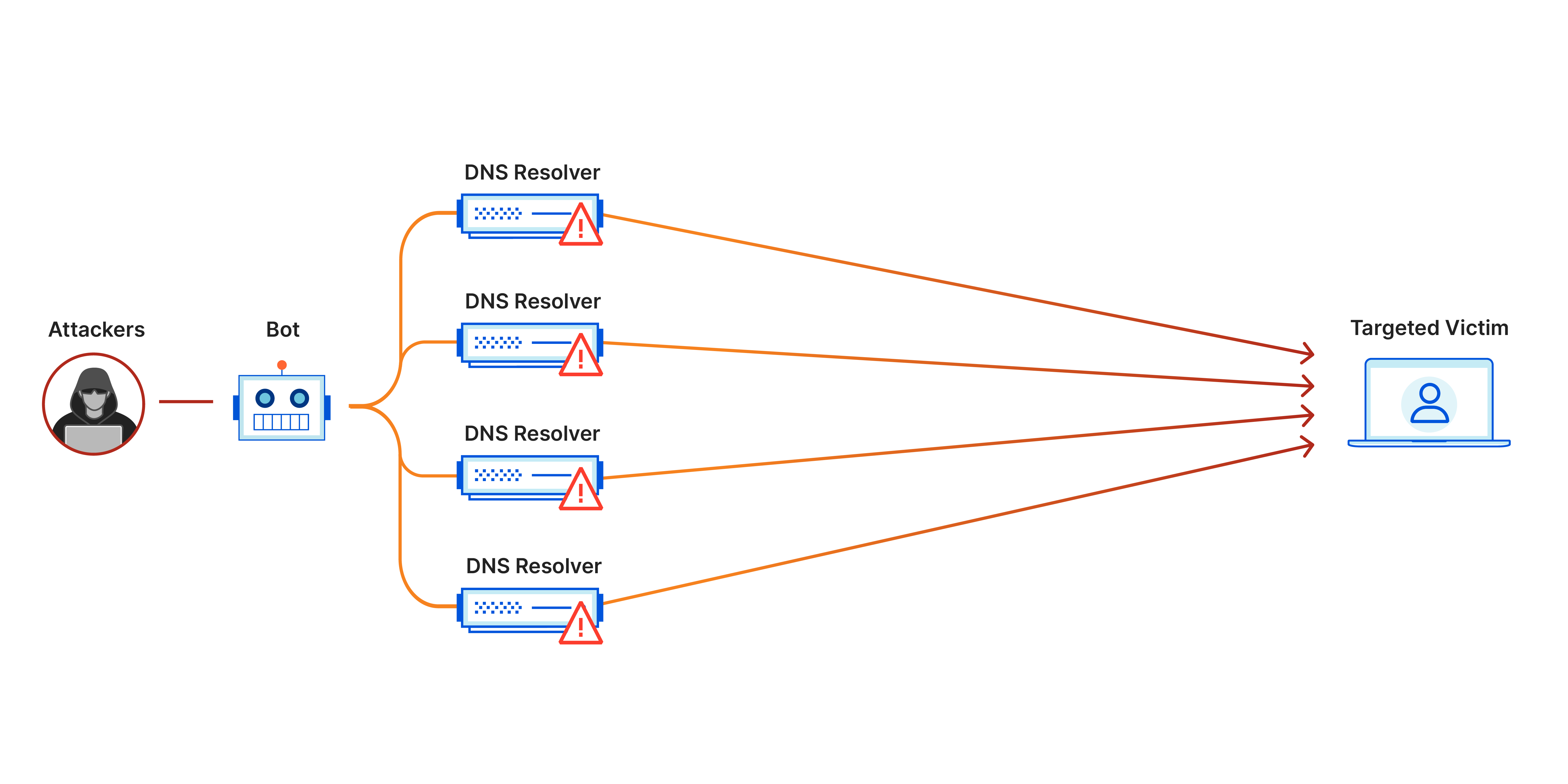

Um ataque DDoS é uma tentativa maliciosa de interromper o tráfego normal de um servidor, serviço ou rede ao inundar o alvo com uma enorme quantidade de tráfego de Internet falso ou malicioso. Esse tráfego é enviado por múltiplas fontes simultâneas — normalmente dispositivos infectados por malware — que trabalham como uma rede controlada pelo atacante (botnet).

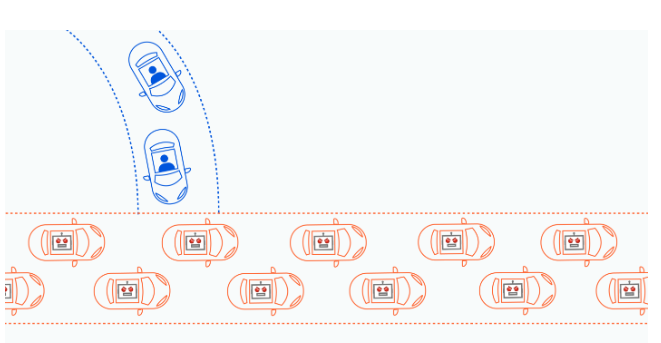

Imagine uma estrada que liga cidades: se um grande número de carros entrar ao mesmo tempo pela via sem parar, o tráfego congela e ninguém — nem mesmo os carros que deveriam passar — consegue seguir viagem. É isso que acontece com um servidor atingido por um ataque DDoS.

Como um ataque DDoS funciona?

Os ataques DDoS exploram redes de computadores e dispositivos conectados à internet que foram comprometidos por malware. Esses dispositivos — chamados de bots ou “zumbis” — são usados por um invasor para enviar tráfego em massa a um objetivo específico, superlotando sua capacidade de resposta e interrompendo o serviço legítimo.

Esses ataques são divididos em três grandes categorias:

1. Ataques à camada de aplicação (Layer 7)

Visam diretamente o nível onde páginas web ou APIs são geradas e enviados grandes volumes de solicitações HTTP para esgotar recursos de processamento do servidor. Esses ataques são difíceis de detectar porque o tráfego malicioso pode parecer muito semelhante ao tráfego legítimo.

2. Ataques de protocolo

Exploram fraquezas em protocolos de comunicação como TCP ou UDP para consumir recursos de servidor ou de dispositivos de rede (firewalls, balanceadores). Exemplos clássicos incluem a inundação SYN, que sobrecarrega o handshake de conexão da rede.

3. Ataques volumétricos

Buscam consumir toda a largura de banda disponível entre o alvo e a internet, gerando congestionamento massivo. Uma forma comum é a amplificação de DNS, em que um atacante usa servidores abertos de DNS para multiplcar o tráfego direcionado ao alvo (o “retorno grande com solicitação pequena”).

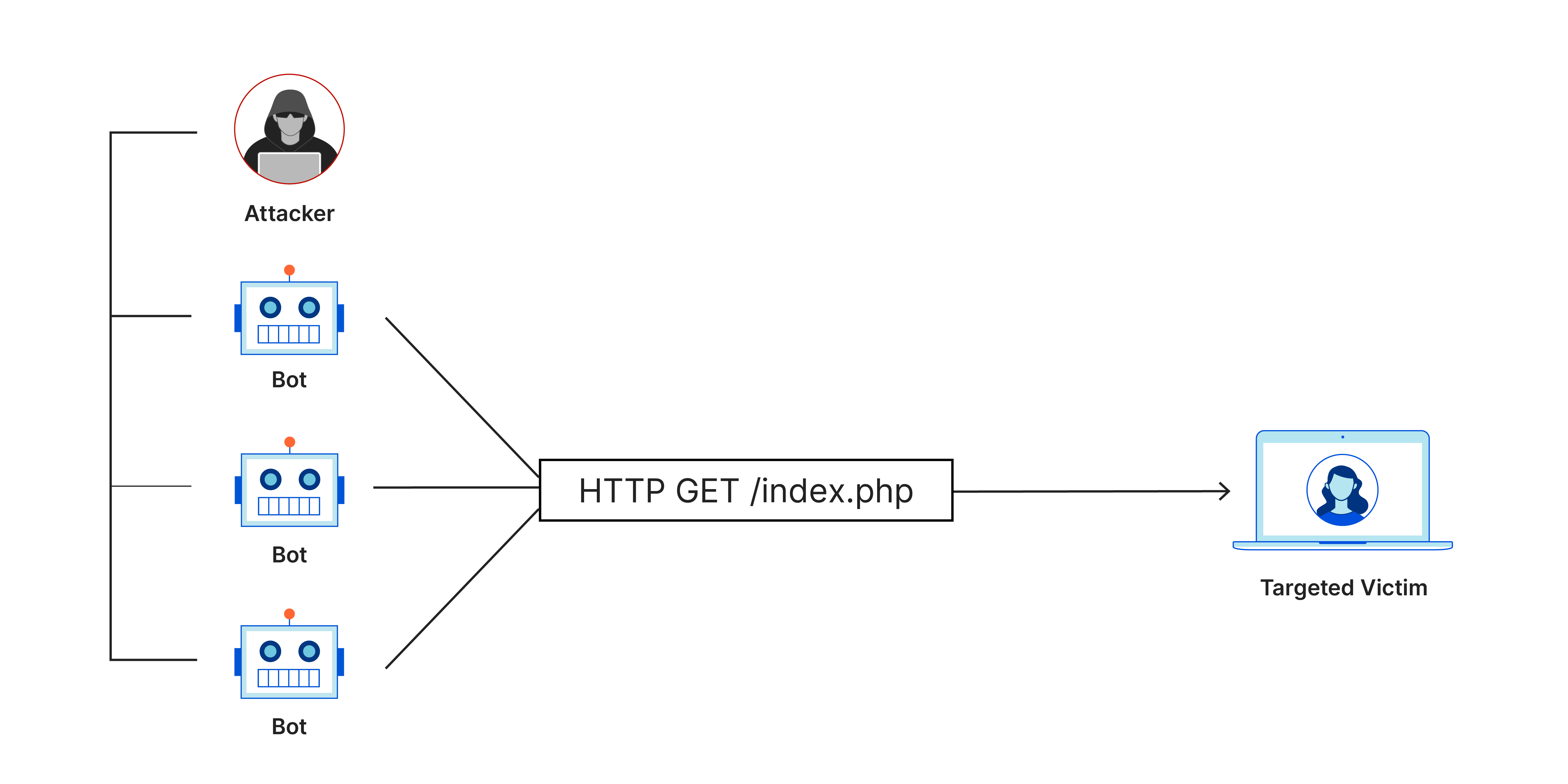

Ataque à camada de aplicação

O objetivo do ataque:

O objetivo desses ataques, que costumam ser conhecidos como ataques de DDoS na camada 7 (com referência à camada 7 do modelo OSI), é exaurir os recursos do alvo de modo a criar uma negação de serviço.

Os ataques visam a camada na qual as páginas da web são geradas no servidor e distribuídas em resposta a uma solicitação HTTP. Em termos computacionais, sai barato executar uma única solicitação HTTP no lado do cliente, mas a resposta do servidor visado pode sair cara, já que muitas vezes o servidor precisa carregar vários arquivos e fazer diversas consultas ao banco de dados para gerar uma página da web.

É difícil defender-se de um ataque na camada 7 porque pode ser difícil diferenciar o tráfego malicioso do tráfego legítimo.

Exemplo de ataque à Camada de aplicação:

Inundação de HTTP

Esse ataque é semelhante a pressionar o botão de atualização de um navegador web repetidamente em muitos computadores diferentes ao mesmo tempo: um grande número de solicitações HTTP inundam o servidor, resultando na negação de serviço.

Esse tipo de ataque varia do simples ao complexo.

Implementações mais simples podem acessar um URL com o mesmo intervalo dos endereços de IP de ataque, referências e agentes de usuário. Versões complexas podem usar um grande número de endereços de IP de ataque e direcionar para URLs aleatórios alvo, usando referências aleatórias e agentes de usuário.

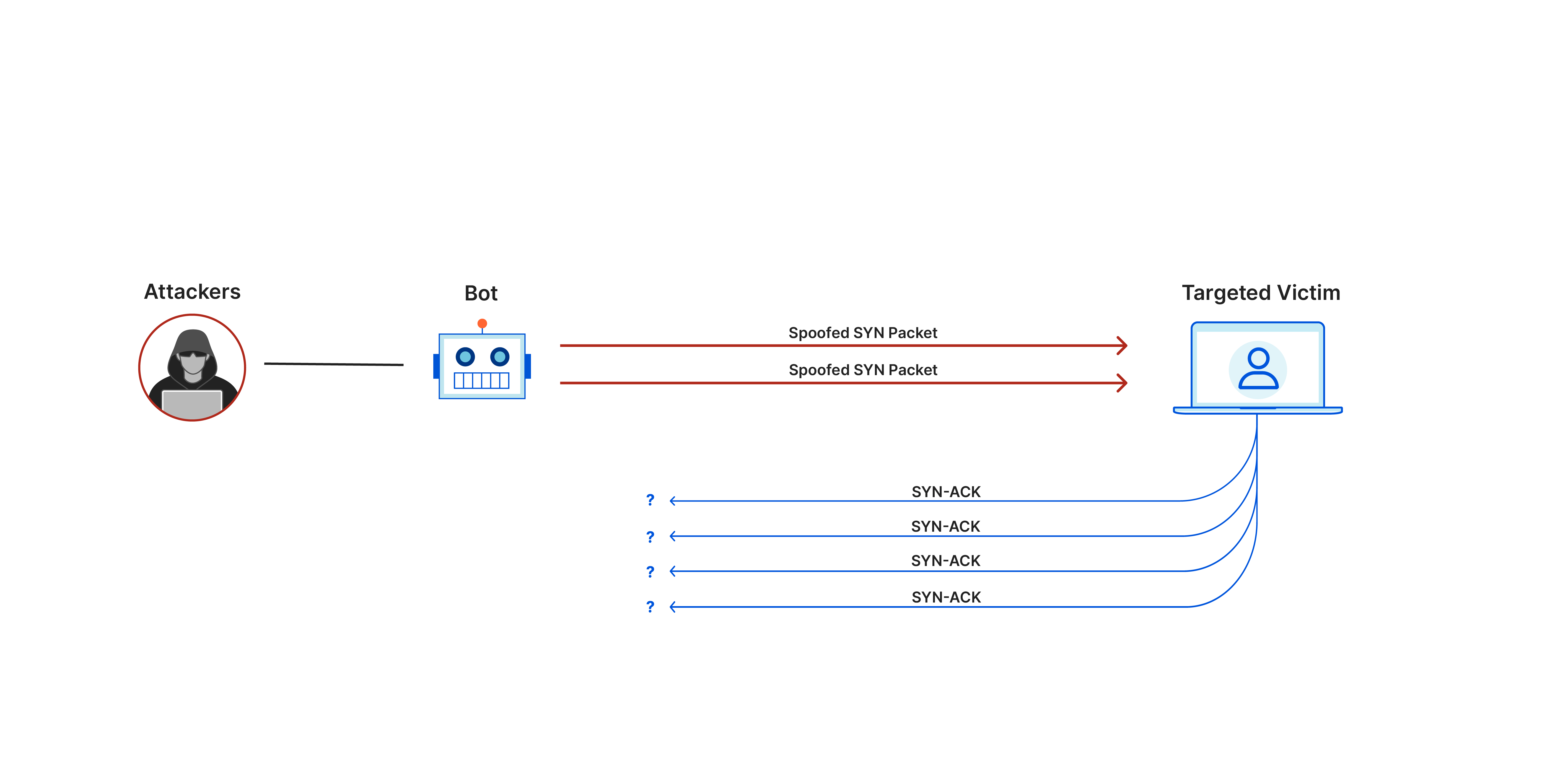

Ataques de protocolo

O objetivo do ataque:

Os ataques de protocolo, também conhecidos como ataques de exaustão de estado, provocam uma interrupção do serviço ao consumir em excesso os recursos dos servidores e/ou recursos de equipamentos de rede como firewalls e balanceadores de carga.

Os ataques de protocolo usam vulnerabilidades da camada 3 e da camada 4 da pilha de protocolos para tornar o alvo inacessível.

Exemplo de ataque de protocolo:

Inundação SYN

A inundação SYN é semelhante a um funcionário do almoxarifado que recebe solicitações da frente de loja.

O funcionário recebe um pedido, pega o pacote e aguarda a confirmação antes de levar o pacote à frente da loja. Ele vai recebendo muitos outros pedidos de pacotes sem confirmação até que não consegue carregar mais nenhum, ficando sobrecarregado. Sendo assim, os pedidos começam a ficar sem atendimento.

Esse ataque explora o handshake TCP — a sequência de comunicações usada por dois computadores para iniciar uma conexão de rede — enviando a um alvo um grande número de pacotes SYN com “pedidos iniciais de conexão” TCP com falsos endereços IP de origem.

A máquina alvo responde a todas as solicitações de conexão e, em seguida, espera a etapa final do handshake, que nunca ocorre e esgota os recursos do alvo no processo.

Ataques volumétricos

O objetivo do ataque:

Essa categoria de ataques tenta criar congestionamento por meio do consumo de toda a largura de banda disponível entre o alvo e a internet maior. Grandes volumes de dados são enviados para um alvo, utilizando uma forma de amplificação ou um outro meio de criação de tráfego em massa, como solicitações de uma botnet.

Exemplo de amplificação:

Amplificação de DNS

Uma amplificação de DNS é como se alguém ligasse para um restaurante e dissesse: “Quero todos os itens do seu cardápio, um de cada. Agora, me ligue de volta e repita todo o meu pedido” — o telefone da ligação de retorno sendo o número da vítima. A cada pequeno esforço, uma longa resposta é gerada e enviada à vítima.

Ao fazer uma solicitação para um servidor de DNS aberto com um falso endereço de IP (o endereço de IP da vítima), o endereço de IP visado, então, recebe uma resposta do servidor.

Quais os impactos de um ataque DDoS?

Ataques DDoS podem causar:

- Interrupção de serviços — sites e sistemas ficam fora do ar ou lentos;

- Perda de receita — empresas que dependem de acessos online perdem clientes;

- Danificação da reputação — serviço indisponível gera insatisfação de usuários;

- Custos com mitigação e prevenção — ferramentas de defesa e especialistas impactam o orçamento.

Além disso, pesquisas recentes mostram que a frequência e intensidade desses ataques continuam a crescer globalmente, muitas vezes acompanhados de botnets sofisticados e novos vetores de ataque.

Como se proteger de ataques DDoS?

Proteger uma infraestrutura contra DDoS envolve uma combinação de estratégias técnicas e serviços especializados:

1. Serviços de mitigação especializados

Plataformas como Cloudflare, Akamai ou outros provedores de segurança em nuvem conseguem filtrar e absorver tráfego malicioso antes que ele chegue ao servidor de origem.

2. Firewall de Aplicação Web (WAF)

Um WAF pode diferenciar melhor tráfego legítimo de tráfego malicioso na camada de aplicação, bloqueando ataques mais sofisticados.

3. Limitação de taxa (Rate Limiting)

Controlar quantas solicitações um IP ou usuário pode enviar em um determinado período ajuda a reduzir o impacto de ataques simples de inundação.

4. Rede Anycast distribuída

Redes Anycast espalham o tráfego por vários pontos geográficos para dissipar picos de carga e manter a disponibilidade.

5. Monitoramento e resposta automática

Sistemas que detectam padrões anômalos em tempo real ajudam a responder rapidamente e ajustar regras de filtragem conforme o ataque acontece.

Ataques DDoS continuam sendo uma das maiores preocupações em segurança cibernética devido à sua capacidade de derrubar serviços inteiros com relativamente pouco esforço de invasores. Entender o que são, como funcionam e como mitigá-los é essencial para qualquer empresa ou administrador que precisa manter sistemas disponíveis e confiáveis na internet.