Uma nova campanha de espionagem digital está mirando organizações e profissionais no Oriente Médio e no Norte da África. Pesquisadores de segurança associam a atividade ao grupo iraniano MuddyWater, que voltou a agir usando ferramentas atualizadas e técnicas já vistas em operações anteriores.

Além disso, analistas identificaram que a ofensiva recebeu o nome de Operation Olalampo. O monitoramento começou em 26 de janeiro de 2026 e a empresa de cibersegurança Group-IB divulgou os detalhes da investigação.

- Leia também: Gemini 3.1 Pro: Google dobra capacidade de raciocínio em novo modelo de IA

- Leia também: Inteligência artificial e o futuro do trabalho: como a IA está redefinindo o valor nas empresas

- Leia também: A expansão da inteligência artificial e os desafios climáticos: impacto, paradoxos e soluções sustentáveis

Quem é o grupo MuddyWater

O MuddyWater atua como um ator de ameaças ligado ao Irã. Diversas empresas de segurança também acompanham o grupo com outros nomes.

Por exemplo, alguns relatórios utilizam as seguintes identificações:

- Earth Vetala

- Mango Sandstorm

- MUDDYCOAST

De modo geral, o grupo conduz campanhas de espionagem digital contra organizações estratégicas e instituições governamentais. Consequentemente, muitos ataques ocorrem em regiões com importância geopolítica.

Nova campanha: Operation Olalampo

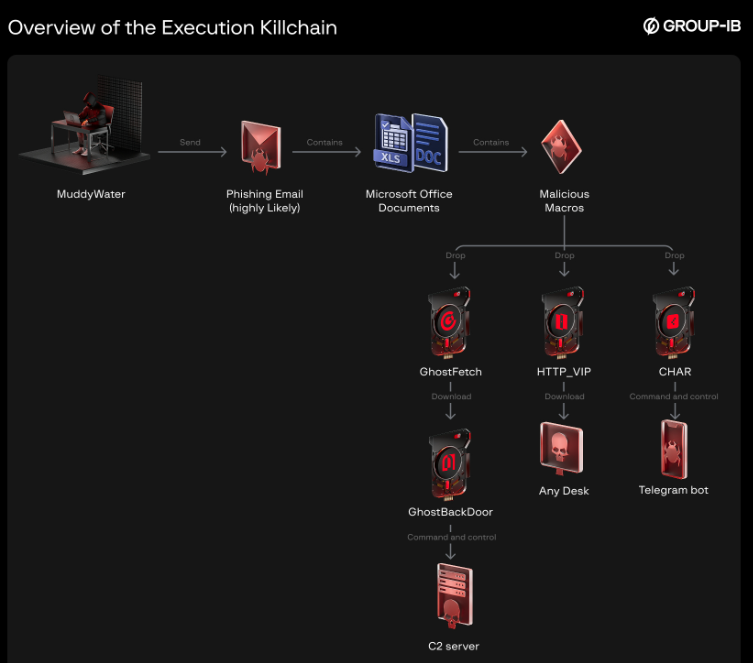

Durante a investigação, especialistas encontraram diferentes famílias de malware usadas para comprometer os sistemas das vítimas.

Entre as ferramentas identificadas estão:

- GhostFetch — downloader responsável por iniciar a infecção

- HTTP_VIP — downloader adicional usado na fase inicial

- CHAR — backdoor desenvolvido na linguagem Rust

- GhostBackDoor — implante avançado instalado após o GhostFetch

Além disso, os pesquisadores observaram várias semelhanças entre esses códigos e ferramentas usadas anteriormente pelo MuddyWater. Por causa disso, a atribuição da campanha ao grupo ganhou ainda mais força.

Cadeia de ataque observada

Os investigadores perceberam que o grupo mantém um método semelhante ao utilizado em campanhas anteriores.

Primeiro, os invasores enviam e-mails de phishing para as vítimas. Normalmente, essas mensagens incluem documentos do Microsoft Office com macros maliciosas.

Quando o alvo abre o arquivo, o processo ocorre da seguinte forma:

- O código malicioso é decodificado.

- Em seguida, o sistema extrai o payload.

- Depois disso, o malware entra em execução e permite que os invasores avancem no ataque.

Assim, os criminosos conseguem estabelecer acesso inicial e continuar a intrusão.

Uso de novas ferramentas e evolução da campanha

Embora a operação utilize técnicas conhecidas, os atacantes também introduziram novas variantes de malware. Dessa forma, o grupo consegue adaptar suas campanhas e evitar detecção.

Ao mesmo tempo, muitos elementos permanecem semelhantes aos usados anteriormente. Por esse motivo, os pesquisadores conseguiram conectar rapidamente a nova campanha às atividades históricas do MuddyWater.

Alvos e região impactada

Os ataques identificados concentram-se principalmente em organizações e indivíduos localizados na região MENA, que inclui o Oriente Médio e o Norte da África.

Historicamente, essa área aparece com frequência nas campanhas conduzidas pelo grupo. Portanto, especialistas consideram a região um foco estratégico das operações de espionagem digital.

A descoberta da Operation Olalampo mostra que o grupo continua ativo. Além disso, as novas ferramentas indicam um processo constante de evolução.

Ainda assim, a repetição de técnicas, infraestrutura e padrões operacionais ajuda analistas a rastrear as atividades. Como resultado, pesquisadores conseguem relacionar novas campanhas a operações anteriores.

Por fim, especialistas alertam que ataques desse tipo podem evoluir rapidamente, principalmente quando atingem setores estratégicos e instituições governamentais.

Fonte: The Hacker News — https://thehackernews.com/2026/02/muddywater-targets-mena-organizations.html