Pesquisadores de segurança estão alertando para o surgimento do VoidLink, um malware avançado voltado para sistemas Linux, com foco específico em ambientes de nuvem, contêineres e infraestruturas modernas baseadas em microsserviços.

Diferente de ameaças tradicionais, o VoidLink foi projetado desde o início para operar em cloud computing, explorando configurações incorretas, permissões excessivas e a complexidade típica de ambientes com Docker, Kubernetes e orquestradores similares.

Esse cenário reforça uma tendência clara: o Linux corporativo e a nuvem tornaram-se alvos prioritários do cibercrime.

- Leia Também: Dona do ChatGPT vai mesmo comprar o Pinterest? Entenda o rumor

- Leia Também: Mercados chineses na dark web usam Telegram para transação ilegal de criptomoeda

- Leia Também: Gmail deixará de importar mensagens de outros e-mails via POP3

O que é o VoidLink?

O VoidLink é um malware modular e furtivo, desenvolvido para:

- Comprometer servidores Linux

- Persistir em ambientes efêmeros

- Se mover lateralmente entre contêineres

- Abusar de credenciais e tokens de nuvem

- Manter comunicação discreta com servidores de comando e controle (C2)

Ele não depende de técnicas barulhentas, como ransomwares tradicionais. Em vez disso, atua de forma silenciosa, contínua e estratégica.

Clique aqui e teste por 30 dias grátis nossos serviços de hospedagem

Por que ambientes de nuvem são o alvo ideal?

Ambientes cloud oferecem vantagens operacionais — mas também desafios de segurança:

Infraestrutura dinâmica

Instâncias e contêineres surgem e desaparecem rapidamente, dificultando o monitoramento.

Excesso de permissões

Credenciais mal configuradas permitem acesso amplo a recursos críticos.

Complexidade operacional

Múltiplos serviços, APIs e integração aumentam a superfície de ataque.

O VoidLink explora exatamente essas características para se manter ativo e invisível.

Como o VoidLink infecta sistemas Linux

Os vetores iniciais de infecção incluem:

- Imagens de contêiner comprometidas

- Servidores Linux expostos com credenciais fracas

- Exploração de serviços mal configurados

- Chaves SSH vazadas

- Tokens de acesso armazenados em texto claro

Uma vez dentro do ambiente, o malware inicia sua fase de descoberta e adaptação.

Ataques direcionados a contêineres

O VoidLink demonstra conhecimento profundo de tecnologias como:

- Docker

- Kubernetes

- CRI-O

- Ambientes serverless

Entre suas capacidades estão:

- Identificar contêineres vizinhos

- Acessar volumes compartilhados

- Roubar variáveis de ambiente sensíveis

- Persistir fora do ciclo de vida do contêiner

- Abusar do nó hospedeiro para escalar privilégios

Isso torna o ataque especialmente perigoso em clusters mal segmentados.

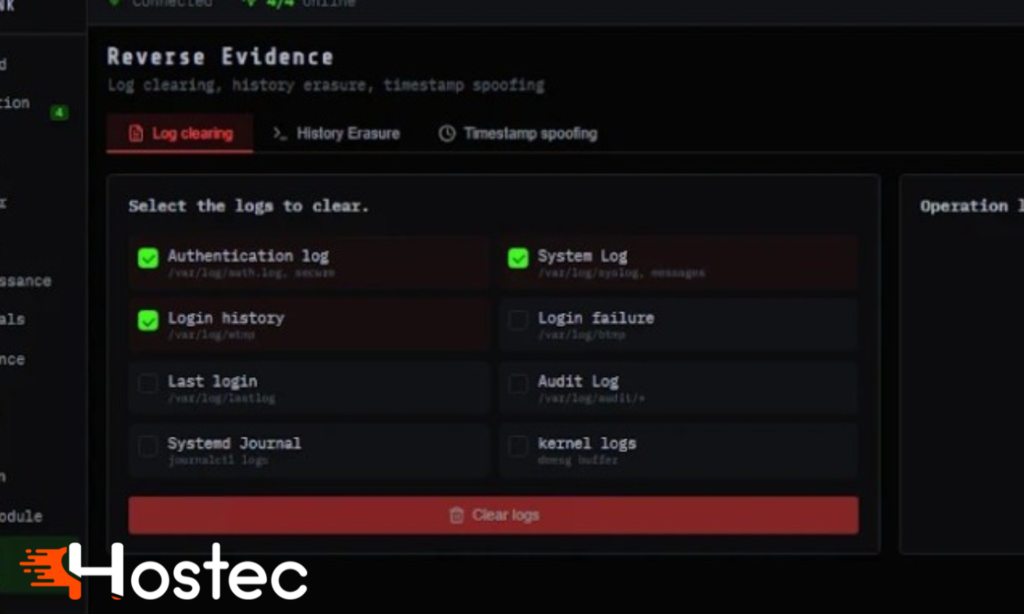

Técnicas de persistência e evasão

Mesmo em ambientes projetados para serem temporários, o VoidLink consegue persistir por meio de:

- Backdoors em serviços Linux

- Modificação de scripts de inicialização

- Abuso de cron jobs

- Uso de componentes legítimos do sistema (living off the land)

- Comunicação criptografada com servidores C2

Além disso, ele evita chamadas suspeitas e reduz consumo de recursos para não levantar alertas.

Quais são os riscos reais desse malware?

Os impactos potenciais incluem:

Roubo de credenciais de nuvem

Tokens de acesso podem permitir controle total do ambiente.

Comprometimento da cadeia de suprimentos

Imagens infectadas podem ser redistribuídas internamente.

Mineração clandestina de criptomoedas

Uso indevido de recursos pagos em nuvem.

Espionagem corporativa

Coleta silenciosa de dados e informações sensíveis.

Prejuízo financeiro e operacional

Aumento de custos, perda de confiança e indisponibilidade de serviços.

Por que o VoidLink é difícil de detectar?

O malware foi desenhado para ambientes modernos, o que o torna:

- Pouco visível em logs tradicionais

- Compatível com operações legítimas

- Difícil de diferenciar de automações normais

- Capaz de se adaptar ao ambiente comprometido

Soluções focadas apenas em endpoints tradicionais não são suficientes contra esse tipo de ameaça.

Como proteger ambientes Linux, nuvem e contêineres

Especialistas recomendam uma abordagem de segurança em camadas:

Princípio do menor privilégio

Nunca conceda mais permissões do que o necessário.

Monitoramento contínuo

Observe comportamento, não apenas assinaturas.

Segmentação de ambientes

Isolar contêineres e workloads críticos.

Atualizações constantes

Corrigir falhas em imagens, sistemas e orquestradores.

Segurança nativa de nuvem

Adotar soluções específicas para ambientes cloud-native.

Infraestrutura segura reduz drasticamente riscos

Muitos ataques exploram:

- Servidores Linux mal configurados

- Hospedagens frágeis

- Falta de isolamento

- Ausência de monitoramento

Uma hospedagem confiável, com foco em segurança e estabilidade, é a base para qualquer projeto moderno em nuvem.

O futuro das ameaças em Linux e cloud

O VoidLink é um sinal claro de que:

- O Linux corporativo está no radar dos atacantes

- Ambientes cloud-native exigem nova mentalidade de segurança

- Malware está se tornando mais silencioso e estratégico

Defesas tradicionais precisam evoluir para acompanhar ameaças desenhadas para a nuvem desde o nascimento.

O VoidLink representa uma nova geração de malware para Linux, focada em nuvem, contêineres e ambientes modernos. Sua capacidade de adaptação, persistência e evasão o torna especialmente perigoso para empresas que ainda tratam cloud como um ambiente tradicional.

A segurança precisa acompanhar a evolução da infraestrutura.

Clique aqui e teste por 30 dias grátis nossos serviços de hospedagem