Especialistas em segurança identificaram recentemente um novo ataque à cadeia de suprimentos de software envolvendo um módulo malicioso escrito em Go. O pacote se apresenta como uma biblioteca criptográfica legítima amplamente utilizada por desenvolvedores, porém, na prática, contém código capaz de capturar senhas e instalar uma porta de acesso remoto em sistemas Linux.

Esse tipo de ataque explora diretamente a confiança no ecossistema de bibliotecas open source. Quando desenvolvedores integram dependências externas em seus projetos, podem incluir código malicioso sem perceber.

- Leia também: O que é hospedagem WordPress e por que ela faz diferença no seu site

- Leia também: O que é IMAP? Entenda como funciona o protocolo de e-mail

- Leia também: O que é SMTP e como funciona o protocolo que envia todos os e-mails da internet

Pacote imita biblioteca oficial amplamente utilizada

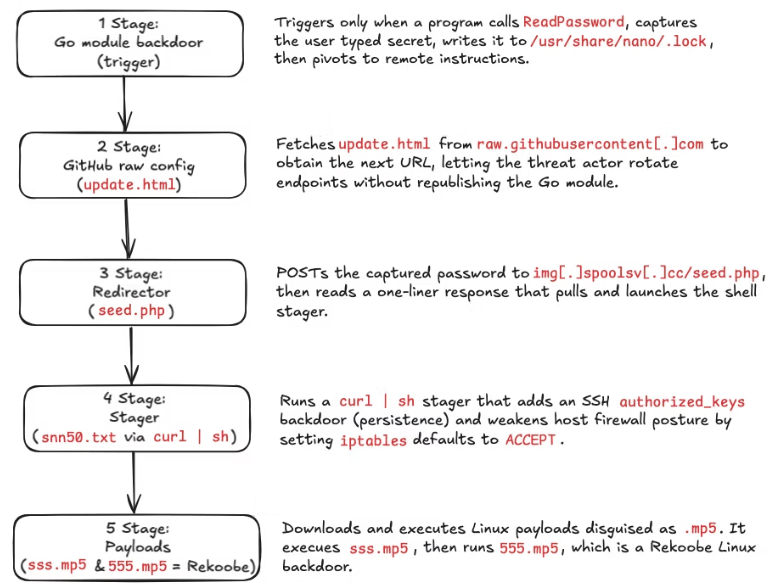

Durante a análise, pesquisadores descobriram que o pacote fraudulento foi desenvolvido para imitar o módulo oficial de criptografia usado na linguagem Go. Quando alguém inclui o pacote em um projeto, ele aparentemente funciona de forma normal, mas executa rotinas ocultas em segundo plano.

Entre essas rotinas está a coleta de credenciais digitadas no terminal, principalmente durante processos que exigem autenticação.

Captura de senhas e execução de scripts remotos

Quando a função é executada, o código adulterado intercepta os dados digitados pelo usuário e os envia para um servidor remoto controlado pelos invasores.

Em seguida, o sistema baixa e executa um script adicional na máquina comprometida. Esse script funciona como uma fase inicial da infecção e prepara o ambiente para a instalação de outros componentes maliciosos.

Entre as ações realizadas estão:

- inserção de uma chave SSH controlada pelos invasores no sistema

- alteração de regras de firewall para facilitar o acesso remoto

- comunicação com servidores externos para baixar novos arquivos

Com isso, os operadores do ataque conseguem manter acesso persistente à máquina afetada.

Os invasores inseriram o comportamento malicioso diretamente em uma função responsável por ler senhas em interfaces de terminal. Assim, qualquer aplicação que utilize essa funcionalidade pode acabar expondo informações sensíveis.

Especificamente, a porta dos fundos foi colocada dentro do arquivo “ssh/terminal/terminal.go”, de forma que, sempre que um aplicativo vítima invoca ReadPassword() – uma função supostamente destinada a ler entradas como senhas de um terminal – ela faz com que essas informações capturem segredos interativos.

A principal função do script baixado é atuar como um stager no Linux, adicionando a chave SSH de um agente malicioso ao arquivo “/home/ubuntu/.ssh/authorized_keys”, definindo as políticas padrão do iptables para ACCEPT numa tentativa de afrouxar as restrições do firewall e recuperando payloads adicionais de um servidor externo, disfarçando-os com a extensão .mp5.

Dos dois payloads, um é um auxiliar que testa a conectividade com a internet e tenta se comunicar com um endereço IP (“154.84.63[.]184”) pela porta TCP 443. O programa provavelmente funciona como um programa de reconhecimento ou carregamento, observou a Socket.

Backdoor Rekoobe é implantado na fase final

Na etapa final da infecção, os invasores instalam o Rekoobe, um trojan de acesso remoto conhecido por atingir sistemas Linux.

Esse malware existe há anos e já apareceu em campanhas avançadas de espionagem digital. Depois da instalação, ele permite que o invasor execute comandos remotamente, transfira arquivos e até instale novas cargas maliciosas.

Em análises recentes, pesquisadores observaram o backdoor conectando-se a servidores externos para receber instruções adicionais.

Riscos para desenvolvedores e empresas

Ataques desse tipo representam um risco significativo para equipes de desenvolvimento, principalmente em ambientes que dependem fortemente de bibliotecas externas.

Como a instalação de dependências faz parte do fluxo normal do desenvolvimento moderno, um único pacote comprometido pode se espalhar rapidamente por diversos projetos e ambientes.

Além disso, como o código parece legítimo, a ameaça se torna ainda mais difícil de detectar sem auditorias de segurança ou ferramentas especializadas.

Recomendações de segurança

Para reduzir os riscos associados a dependências de software, especialistas recomendam algumas medidas importantes:

- verificar a procedência das bibliotecas antes de utilizá-las

- analisar o histórico do mantenedor e do repositório

- auditar dependências regularmente

- monitorar comportamentos incomuns em sistemas e redes

- utilizar soluções de segurança capazes de identificar execuções suspeitas

Com essas práticas, as organizações conseguem reduzir significativamente a chance de que códigos maliciosos se propaguem dentro do ambiente de desenvolvimento Módulo Go malicioso rouba senhas e instala backdoor Rekoobe em sistemas Linux

Fonte: The Hacker News —https://thehackernews.com/2026/02/malicious-go-crypto-module-steals.html