O DNS Flood é um tipo de ataque DDoS (Distributed Denial of Service) que tenta sobrecarregar servidores de DNS enviando um grande volume de solicitações ao mesmo tempo. O objetivo é impedir que usuários legítimos consigam acessar um site ou serviço online.

Quando o servidor DNS fica congestionado, ele deixa de responder adequadamente às requisições, causando lentidão extrema ou até a indisponibilidade total do site.

- Leia também: Secure Email Gateway (SEG): o que é, como funciona e por que é essencial para a segurança do e-mail

- Leia também: Como funciona o vendor e-mail compromise (VEC), um dos golpes corporativos mais perigosos

- Leia também: O que é criptografia de e-mail? como funciona e por que ela é essencial para segurança

Como funciona o DNS na internet

O DNS (Domain Name System) funciona como uma espécie de lista telefônica da internet.

Ele traduz nomes de domínio fáceis de lembrar, como:

exemplo.com

em endereços IP usados pelos servidores, como:

192.168.0.1

Se o DNS falha ou fica sobrecarregado, os usuários simplesmente não conseguem encontrar o site desejado.

Por isso, atacar a infraestrutura DNS pode tornar serviços online inacessíveis para milhares ou milhões de pessoas.

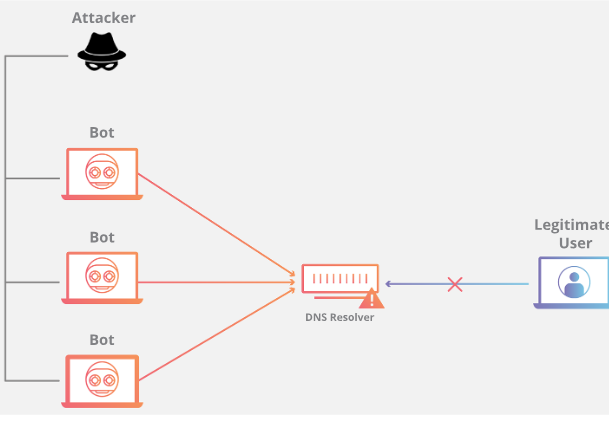

Como funciona um ataque DNS Flood

Em um ataque DNS Flood, criminosos utilizam redes de dispositivos comprometidos (botnets) para enviar milhões de consultas DNS ao mesmo tempo.

Esses ataques podem vir de:

- computadores infectados

- dispositivos IoT

- câmeras IP

- roteadores

- servidores comprometidos

O grande volume de requisições acaba consumindo:

- CPU

- memória

- largura de banda

- capacidade de processamento do servidor DNS

Quando isso acontece, o sistema não consegue responder aos usuários legítimos.

Por que esse ataque é difícil de detectar

Uma característica perigosa do DNS Flood é que o tráfego pode parecer legítimo.

Muitas vezes:

- as requisições são válidas

- vêm de vários países

- usam registros reais do domínio

Isso dificulta diferenciar tráfego malicioso de acesso normal.

DNS Flood vs DNS Amplification

Embora sejam ataques parecidos, existem diferenças importantes.

DNS Flood

- Ataque direto ao servidor DNS

- Grande volume de consultas

- Pode usar botnets com alta largura de banda

DNS Amplification

- Usa servidores DNS abertos para amplificar o tráfego

- Pequenas requisições geram respostas muito maiores

- O IP da vítima é falsificado

Esse tipo de amplificação permite derrubar servidores com poucos recursos.

Impactos de um ataque DNS Flood

Empresas e serviços online podem sofrer diversos problemas:

- Site fora do ar

- Aplicações indisponíveis

- APIs inacessíveis

- perda de vendas

- danos à reputação

Em serviços críticos, o impacto pode atingir milhares de usuários simultaneamente.

Como se proteger de ataques DNS Flood

A melhor defesa envolve infraestrutura escalável e sistemas de mitigação.

Algumas medidas incluem:

1. Uso de redes DNS distribuídas

Provedores globais conseguem absorver grandes volumes de tráfego.

2. Sistemas de mitigação DDoS

Ferramentas especializadas identificam padrões maliciosos e bloqueiam ataques automaticamente.

3. Cache de consultas DNS

Reduz a carga sobre servidores de origem.

4. Monitoramento contínuo

Detectar picos de tráfego suspeitos ajuda a reagir rapidamente.

Infraestruturas de DNS distribuídas conseguem filtrar tráfego malicioso enquanto continuam respondendo usuários legítimos.

O DNS Flood é um dos ataques DDoS mais perigosos para a infraestrutura da internet, pois afeta diretamente o sistema responsável por localizar sites e serviços online.

Com o crescimento de botnets e dispositivos conectados, esse tipo de ataque tem se tornado cada vez mais comum.

Por isso, empresas e administradores de sistemas devem investir em soluções de segurança, monitoramento e redes distribuídas capazes de suportar grandes volumes de tráfego malicioso.