Uma nova campanha de ataques direcionados está explorando repositórios falsos de Next.js para comprometer computadores de desenvolvedores. De acordo com pesquisadores de segurança da Microsoft, criminosos criaram projetos aparentemente legítimos que simulam testes técnicos usados em processos seletivos. No entanto, quando as vítimas executam esses códigos, acabam permitindo a instalação de malware que opera diretamente na memória.

Segundo especialistas, essa estratégia faz parte de um conjunto maior de ataques que utilizam temas relacionados a vagas de emprego. Dessa forma, os invasores conseguem se misturar ao fluxo normal de trabalho de programadores e, consequentemente, aumentam as chances de que o código seja executado sem levantar suspeitas.

- Leia também: Ataques DDoS Explicados: Impactos, Ferramentas e Mitigação

- Leia também: O que é uma Botnet de DDoS? entenda como funcionam os ataques

- Leia também: DNS Flood: o que é esse ataque DDoS e como ele derruba sites

Repositórios enganosos hospedados em plataformas confiáveis

Os criminosos publicaram projetos maliciosos em plataformas populares de desenvolvimento, como o Bitbucket. Esses repositórios utilizam nomes que parecem legítimos, simulando projetos reais ou desafios técnicos de recrutamento.

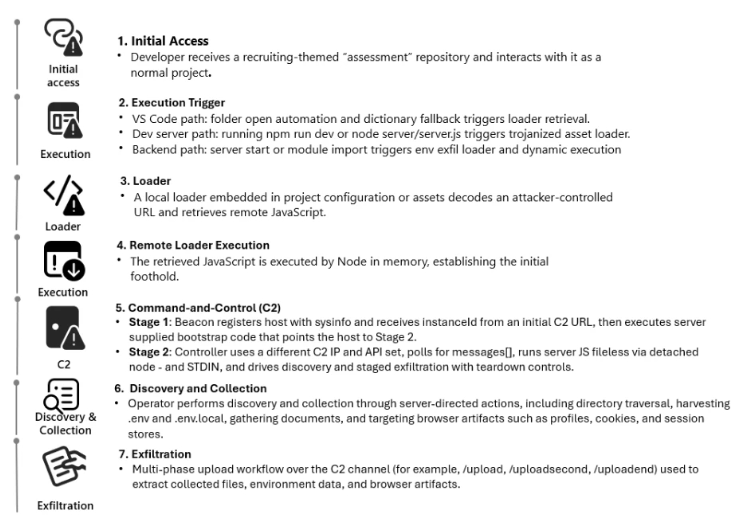

Quando um desenvolvedor baixa e executa o projeto, scripts controlados pelos atacantes são carregados dinamicamente e executados. A partir desse ponto, o objetivo passa a ser estabelecer comunicação com servidores de comando e controle (C2), permitindo que os operadores mantenham acesso ao sistema comprometido.

Três métodos diferentes para ativar o malware

A investigação identificou três caminhos principais usados para executar o código malicioso. Embora existam diferenças técnicas entre eles, todos levam ao mesmo resultado: executar JavaScript controlado pelos invasores diretamente na memória do computador.

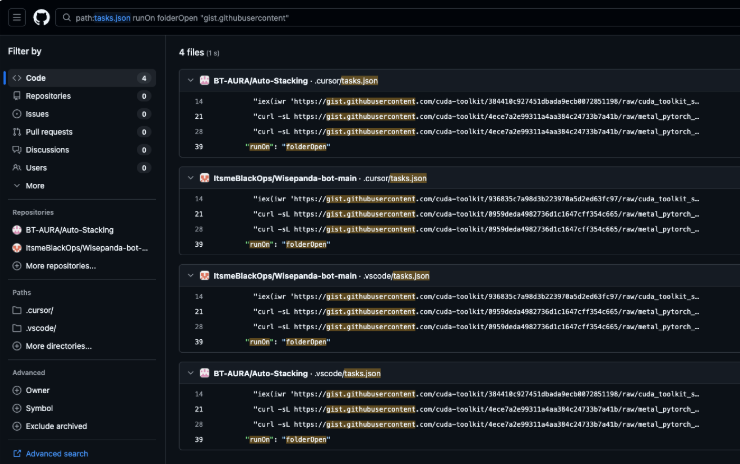

1. Execução automática ao abrir o projeto no VS Code

No primeiro cenário, o projeto inclui configurações de tarefas no workspace do Visual Studio Code. Assim que o desenvolvedor abra a pasta e confie no projeto, uma tarefa configurada para rodar automaticamente é acionada. Como resultado, o processo baixa código malicioso hospedado em um domínio da Vercel e o executa.

2. Execução durante o desenvolvimento da aplicação

Outro método ocorre quando o programador inicia o servidor de desenvolvimento com o comando npm run dev. Nesse momento, uma biblioteca JavaScript modificada — disfarçada como um arquivo comum, como jquery.min.js — carrega um script remoto. Em seguida, o Node.js executa o código recebido diretamente na memória.

3. Execução ao iniciar o backend

Há também um terceiro vetor ligado à inicialização do servidor da aplicação. Nesse caso, um módulo do backend contém um loader malicioso que envia variáveis de ambiente do sistema para um servidor externo. Logo depois, ele executa o código JavaScript retornado pelos atacantes dentro do processo do Node.js.

Apesar das diferenças, todos esses caminhos acabam carregando o mesmo payload principal.

Malware coleta informações do sistema e mantém comunicação com invasores

Após a infecção, o script inicial começa a analisar o ambiente da máquina comprometida. Em seguida, ele entra em contato periodicamente com um servidor remoto para registrar a instância infectada e receber novas instruções.

Além disso, o código pode executar scripts adicionais fornecidos pelo servidor diretamente na memória. Essa abordagem reduz rastros no disco e, portanto, dificulta a detecção por ferramentas de segurança.

Posteriormente, um segundo estágio do malware assume o controle da comunicação com a infraestrutura de comando. Esse componente mantém a sessão ativa, envia relatórios de erro e utiliza mecanismos de repetição para garantir estabilidade. Ao mesmo tempo, ele consegue rastrear processos iniciados e interromper atividades quando necessário.

Esse estágio mais avançado permite que os operadores realizem exploração do sistema e exfiltração de dados.

Possível ligação com hackers da Coreia do Norte

Embora os pesquisadores não tenham atribuído oficialmente a campanha a um grupo específico, algumas técnicas utilizadas já foram associadas a hackers ligados à Coreia do Norte. Entre elas estão o uso de tarefas do VS Code e a infraestrutura hospedada na Vercel.

Essas táticas aparecem frequentemente em uma operação conhecida como Contagious Interview, que utiliza propostas de emprego falsas para comprometer profissionais da área de tecnologia.

Novas variações da campanha estão surgindo

Outras análises também indicam mudanças nas estratégias dos atacantes. Em alguns casos recentes, scripts maliciosos passaram a ser hospedados em GitHub Gists, em vez de domínios da Vercel. Além disso, encurtadores de URL estão sendo utilizados para ocultar os endereços reais de download.

Pesquisadores também identificaram um pacote malicioso no npm chamado eslint-validator. Esse pacote baixa um payload ofuscado hospedado no Google Drive e executa um malware conhecido como BeaverTail.

Outra variante inclui uma tarefa maliciosa no VS Code que inicia um processo de infecção exclusivo para Windows. Nesse procedimento, o sistema pode baixar o runtime do Node.js e usar a ferramenta certutil para decodificar um script escondido. Em seguida, o código executa um malware em Python protegido com PyArmor.

Uso de blockchain para esconder código malicioso

Pesquisadores da Red Asgard descobriram ainda uma técnica incomum empregada na campanha. Alguns projetos manipulados consultam a blockchain Polygon para recuperar JavaScript armazenado dentro de contratos NFT.

Com isso, a infraestrutura se torna mais resiliente e muito mais difícil de derrubar. Nesses casos, o payload final funciona como um ladrão de informações capaz de coletar dados de navegadores, carteiras de criptomoedas e gerenciadores de senhas.

Objetivo: acessar dados sensíveis de desenvolvedores

Desenvolvedores representam alvos valiosos para criminosos. Isso acontece porque seus computadores frequentemente contêm código-fonte, credenciais, tokens de acesso e outros dados sensíveis. Assim que conseguem acesso a essas máquinas, invasores podem avançar para outras partes da rede corporativa.

Por esse motivo, campanhas desse tipo têm se tornado cada vez mais comuns no ecossistema de software.

Recomendações de segurança

Para reduzir o risco de comprometimento, especialistas recomendam algumas medidas:

- Reforçar limites de confiança no fluxo de trabalho de desenvolvimento

- Utilizar autenticação forte e políticas de acesso condicional

- Manter boas práticas de gerenciamento de credenciais

- Aplicar o princípio do menor privilégio em contas e ambientes de build

- Separar infraestruturas de desenvolvimento sempre que possível

Em conjunto, essas práticas ajudam a reduzir o impacto de ataques que exploram a cadeia de suprimentos de software.

Outras descobertas relacionadas à campanha

A plataforma GitLab informou que 131 contas foram banidas em 2025 por distribuírem projetos maliciosos associados à operação Contagious Interview e ao esquema fraudulento conhecido como Wagemole.

As investigações indicam que os atacantes normalmente utilizavam VPNs de consumidores para interagir com o GitLab. Ainda assim, em alguns casos também foram observadas infraestruturas VPS dedicadas e redes de laptops.

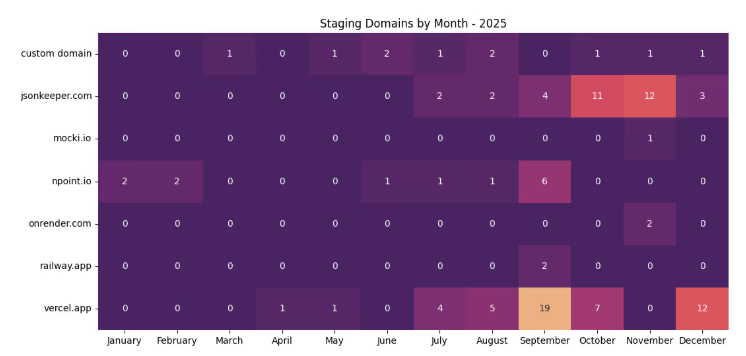

Quase 90% das contas foram criadas com endereços de e-mail do Gmail. Além disso, em mais de 80% dos incidentes, os criminosos utilizaram pelo menos seis serviços legítimos para hospedar cargas maliciosas. Entre eles estão JSON Keeper, Mocki, Point.io, Render, Railway e Vercel. Ao longo de 2025, a Vercel foi o serviço mais utilizado.

Os pesquisadores também encontraram projetos que executavam malware por meio de tarefas do VS Code. Em alguns casos, o código remoto era enviado diretamente para um shell ou decodificado a partir de dados binários escondidos em arquivos falsos de fonte.

Estrutura organizada de operação criminosa

Outra descoberta relevante envolve um projeto privado possivelmente controlado por um operador norte-coreano. Esse repositório continha registros financeiros e administrativos detalhados de um grupo de trabalhadores de TI ligado ao país.

Os documentos incluíam mais de 120 planilhas, apresentações e relatórios que acompanhavam receitas e desempenho de membros da equipe. De acordo com a análise, o grupo teria acumulado mais de US$1,64 milhão entre o primeiro trimestre de 2022 e o terceiro trimestre de 2025.

Essas evidências sugerem que as operações funcionam como empresas estruturadas, com metas definidas, processos claros e supervisão hierárquica.

No fim das contas, a campanha demonstra como projetos aparentemente legítimos podem rapidamente se transformar em vetores de execução remota de código. Ao explorar atividades comuns do dia a dia de programadores — como abrir um repositório, iniciar um servidor ou executar tarefas de build — os atacantes conseguem infiltrar malware sem levantar suspeitas.

Por isso, torna-se essencial verificar cuidadosamente a origem de projetos, dependências e desafios técnicos recebidos durante os processos de contratação.

Fonte: The Hacker News —https://thehackernews.com/2026/02/fake-nextjs-repos-target-developers.html