Uma vulnerabilidade recentemente divulgada no componente MSHTML do Windows passou a preocupar especialistas em segurança. Identificada como CVE-2026-21513, a falha permite que invasores contornem mecanismos de proteção do sistema operacional.

O problema recebeu pontuação 8.8 na escala CVSS, o que indica alto risco para usuários e organizações. Além disso, pesquisadores já confirmaram exploração ativa em ataques reais. Por isso, a aplicação de atualizações de segurança se tornou ainda mais urgente.

- Leia também: Golpe da “caixinha” com MikroTik cresce e preocupa empresas brasileiras

- Leia também: Módulo Go malicioso rouba senhas e instala backdoor Rekoobe em sistemas Linux

- Leia também: Microsoft alerta sobre projetos falsos de Next.js usados para distribuir malware

O que é o MSHTML e por que a falha preocupa

O MSHTML funciona como um mecanismo usado pelo Windows para processar e renderizar conteúdo HTML em diferentes aplicações. Por causa dessa função central, qualquer falha nesse componente pode afetar vários programas e serviços do sistema.

No caso da CVE-2026-21513, pesquisadores identificaram um problema no mecanismo que aplica regras de segurança. Como resultado, conteúdos maliciosos podem ser interpretados sem que as verificações adequadas entrem em ação. Dessa forma, arquivos preparados por atacantes conseguem ultrapassar barreiras criadas para proteger o usuário.

Como o ataque pode acontecer

A exploração começa quando o invasor entrega um arquivo ou conteúdo manipulado para a vítima. Isso pode ocorrer de várias maneiras. Por exemplo:

- páginas maliciosas na internet

- anexos enviados por e-mail

- downloads disfarçados de arquivos legítimos

Quando a vítima abre o conteúdo, o MSHTML processa os dados de forma incorreta. Consequentemente, os mecanismos de proteção deixam de agir como deveriam. Assim, ações que normalmente seriam bloqueadas acabam sendo executadas.

Bypass de alertas de segurança do Windows

Especialistas afirmam que a falha pode permitir a execução de arquivos maliciosos sem que o sistema exiba os avisos de segurança tradicionais.

Em um cenário comum, o usuário recebe um arquivo HTML ou um atalho manipulado e acaba abrindo o conteúdo. Em seguida, o sistema ignora determinados alertas de proteção e permite a execução de ações perigosas. Como consequência, aumenta o risco de instalação de malware, espionagem digital ou até comprometimento total da máquina.

Vale destacar que a amostra foi identificada pela CERT-UA, a Equipe de Resposta a Emergências Cibernéticas da Ucrânia, no início do mês passado. A descoberta ocorreu durante a investigação de ataques conduzidos pelo grupo APT28, que também explorava outra falha no Microsoft Office (CVE-2026-21509, pontuação CVSS 7,8).

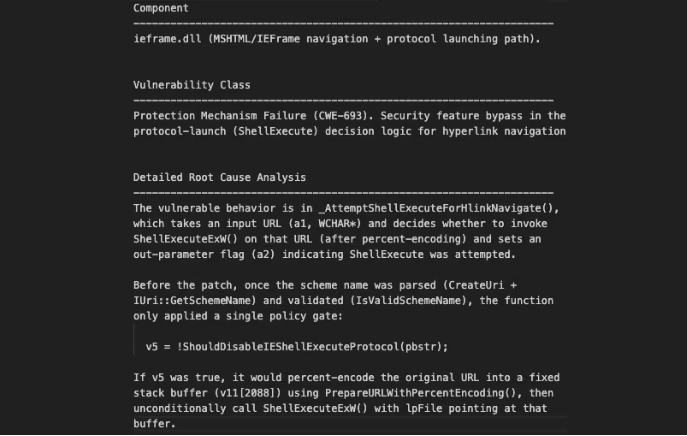

Segundo uma empresa de infraestrutura web, a vulnerabilidade CVE-2026-21513 tem origem na lógica do arquivo ieframe.dll, responsável pela navegação por hiperlinks. O problema surge por causa de uma validação insuficiente da URL de destino. Assim, entradas controladas por invasores conseguem alcançar caminhos de código que chamam a função ShellExecuteExW. Como resultado, recursos locais ou remotos podem ser executados fora do contexto de segurança esperado pelo navegador.

De acordo com o pesquisador de segurança Maor Dahan, o ataque utiliza um método bastante específico.

“Essa carga útil envolve um atalho do Windows (LNK) especialmente criado que incorpora um arquivo HTML imediatamente após a estrutura LNK padrão. O arquivo LNK inicia comunicação com o domínio wellnesscaremed[.]com, atribuído ao APT28 e amplamente usado nas cargas úteis da campanha. O exploit usa iframes aninhados e múltiplos contextos DOM para manipular limites de confiança.”

Sistemas afetados

Diversas versões do Windows podem sofrer impacto, entre elas:

- Windows 10

- Windows 11

- Windows Server em diferentes versões

Em geral, o problema afeta sistemas que ainda não receberam as atualizações de segurança liberadas pela Microsoft.

Por que o risco é considerado alto

Alguns fatores aumentam o nível de risco dessa vulnerabilidade:

- possibilidade de exploração remota

- ausência de privilégios prévios

- baixa complexidade do ataque

- alto impacto em confidencialidade, integridade e disponibilidade

Mesmo que a exploração exija interação do usuário, a combinação desses fatores torna a falha bastante atraente para criminosos digitais.

Correção e medidas recomendadas

A principal forma de proteção consiste em instalar as atualizações de segurança disponibilizadas pela Microsoft. Além disso, especialistas recomendam algumas práticas adicionais:

- manter sistemas e softwares sempre atualizados

- evitar abrir arquivos ou links desconhecidos

- reforçar políticas de segurança corporativa

- monitorar atividades suspeitas em endpoints

Com essas medidas, o risco de exploração diminui significativamente.

A descoberta da CVE-2026-21513 mostra, mais uma vez, que componentes amplamente utilizados do Windows continuam sendo alvo de ataques sofisticados. Como a vulnerabilidade já aparece em campanhas reais, atualizar os sistemas o quanto antes se torna essencial para reduzir riscos de comprometimento.

Fonte: The Hacker News —https://thehackernews.com/2026/03/apt28-tied-to-cve-2026-21513-mshtml-0.html