Seu site foi comprometido e você suspeita que invasores tenham injetado malware em seu código. O que fazer nesse cenário?

Existem diversas formas de lidar com uma infecção por malware — desde soluções automatizadas até restauração por backup. No entanto, em casos mais críticos, pode ser necessário recorrer à abordagem mais direta: analisar os arquivos manualmente e remover o código malicioso linha por linha.

- Leia também: Sitemap XML: o que é, como funciona e por que é essencial para SEO

- Leia também: Como Escrever Posts Otimizados para SEO na Era da Inteligência Artificial

- Leia também: O que é um Firewall? Entenda Como Funciona e Por Que é Essencial

Neste artigo, você aprenderá como identificar e remover malware dos arquivos do seu site, utilizando o WordPress como exemplo. Embora não seja obrigatório ser desenvolvedor, ter noções básicas de programação (especialmente em PHP) facilitará bastante o processo.

Quando evitar a remoção manual de malware

Em um cenário ideal, você nunca precisaria remover malware manualmente.

Esse processo pode ser:

- Demorado

- Complexo

- Propenso a erros

Além disso, distinguir entre código legítimo e malicioso nem sempre é fácil. Hackers frequentemente escondem códigos maliciosos de forma sofisticada, o que aumenta o risco de deixar algo passar.

Outro problema comum é a reinfecção imediata: mesmo após remover o malware visível, uma porta dos fundos pode restaurar toda a infecção automaticamente.

Melhores alternativas antes da remoção manual

Antes de partir para a limpeza manual, considere estas opções mais seguras e rápidas:

1. Prevenção (a melhor defesa)

- Mantenha WordPress, plugins e temas sempre atualizados

- Ativar atualizações automáticas sempre que possível

- Evite plugins e temas piratas

2. Uso de ferramentas automáticas

Ferramentas de segurança fazem grande parte do trabalho:

- O ImunifyAV (cPanel & WHM) detecta malware automaticamente

- A versão ImunifyAV+ permite remoção com um clique

- Identifica a localização do problema

3. Restaurar backup limpo

Se disponível, essa é a solução mais rápida:

- Substitui arquivos infectados por versões seguras

- Evita erros humanos

- Pode ser feito via WP Toolkit ou plugins

Se você tiver um backup recente e limpo, utilize-o antes de qualquer outra abordagem.

Quando a remoção manual é necessária

Se você não possui backup e as ferramentas automáticas não resolveram, será necessário limpar o site manualmente.

Neste guia, usamos o WordPress como exemplo, mas o processo é semelhante em outros CMS.

Importante: este método assume que o ataque está limitado ao site.

Se o servidor estiver comprometido, será necessário reinstalar o ambiente.

Preparação antes de começar

Antes de alterar qualquer arquivo, siga estes passos essenciais:

1. Coloque o site em manutenção

Evite expor usuários durante o processo.

2. Faça um backup completo

Mesmo infectado, o backup é essencial para recuperação.

3. Ative o modo de depuração

Ajuda a identificar problemas caso algo quebre.

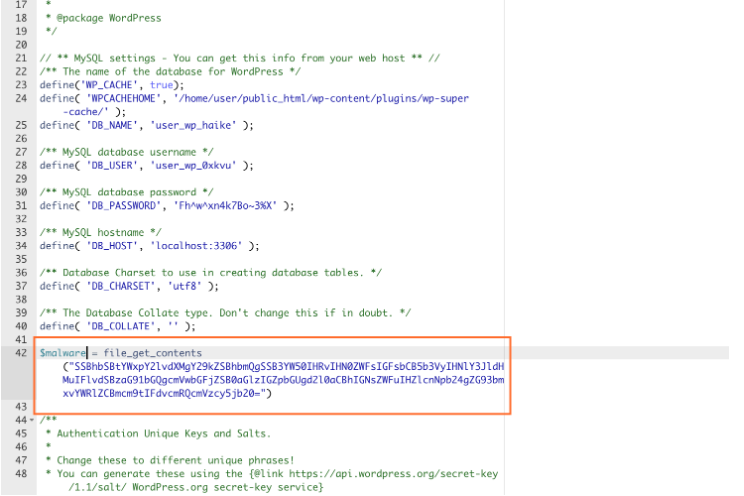

Por exemplo, se você vir algo assim misturado com o código PHP familiar, é quase certo que seja malware.

Como encontrar arquivos suspeitos

Agora começa a investigação.

A ideia é localizar arquivos modificados recentemente.

Acesse o servidor

- Via SSH

- Ou Terminal do cPanel

Navegue até o diretório do site (geralmente public_html).

Execute o comando:

find . -name ‘*.ph*’ -mtime -7

Esse comando lista arquivos PHP alterados nos últimos 7 dias.

Como identificar código malicioso

Abra os arquivos suspeitos (como wp-config.php) e analise com atenção.

1. Código fora do padrão

- Linhas muito longas

- Estrutura desorganizada

- Diferença no estilo

2. Código ofuscado

Exemplo:

aGVsbG93b3JsZA==

- Sequências sem sentido

- Uso de funções como base64_decode, eval, gzinflate

Nem todo código assim é malicioso, mas deve ser analisado.

3. URLs suspeitas

- Links desconhecidos

- Endereços muito longos

- Domínios não relacionados

Comparando com arquivos originais

Uma forma segura de identificar malware é comparar arquivos.

Baixe uma versão limpa do WordPress

No site oficial WordPress.org.

Compare os arquivos

- Arquivo do site versus original

- Procure diferenças relevantes

Como remover o malware manualmente

Na maioria dos casos:

Substitua o arquivo infectado por um arquivo original.

Atenção com arquivos críticos

Exemplo:

- wp-config.php não deve ser substituído diretamente

Nesse caso:

- Remova apenas o código malicioso

- Preserve as configurações

Como substituir arquivos com segurança

Use o Gerenciador de Arquivos do cPanel:

- Exclua o arquivo infectado

- Envie o arquivo limpo

- Teste o site imediatamente

Teste após cada alteração

Esse passo é essencial.

- Verifique o funcionamento do site

- Evite múltiplas alterações simultâneas

Assim, você consegue identificar facilmente a origem de problemas.

Considerações finais

A remoção manual de malware é:

- Técnica

- Demorada

- Sem garantia de sucesso total

Mas é uma alternativa válida quando outras opções falham.

Sempre priorize:

- Uso de backups

- Ferramentas automáticas

- Boas práticas de segurança

A remoção manual deve ser o último recurso, mas pode ser decisiva para recuperar seu site.