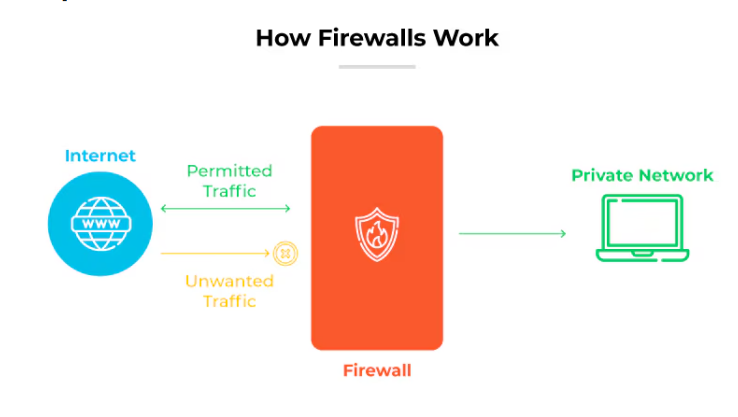

Um firewall é uma solução de segurança de rede que monitora, analisa e regula o tráfego de dados com base em regras de segurança previamente definidas. Em termos práticos, ele decide quais conexões podem passar, quais devem ser bloqueadas e quais precisam ser descartadas para evitar riscos à rede.

Os firewalls funcionam como uma barreira entre redes privadas e ambientes externos, como a internet. Sempre que dados tentam entrar ou sair de uma rede, o firewall verifica essas informações com base em políticas de segurança configuradas. A partir dessa análise, ele pode permitir, bloquear ou descartar o tráfego.

- Leia também: Privacidade de Dados: O Que é, Por Que Importa e Como Proteger Suas Informações

- Leia também: Os perigos ocultos de usar uma licença cPanel pirata (e como evitar prejuízos)

- Leia também: Como aumentar o tamanho máximo de upload do PHP no cPanel e WHM (Guia Completo)

Essa proteção pode ser implementada de diferentes formas: por meio de hardware, software ou uma combinação de ambos. Independentemente do formato, o objetivo é o mesmo: garantir que apenas o tráfego considerado legítimo e seguro tenha acesso aos sistemas protegidos.

O que faz um firewall?

A principal função de um firewall é proteger os hosts e os recursos da rede, monitorando e controlando o fluxo de tráfego entre dispositivos, sistemas e ambientes conectados. Os hosts de rede são equipamentos que se comunicam entre si, como computadores, servidores, roteadores, dispositivos móveis e máquinas virtuais.

Essas comunicações podem acontecer dentro de uma rede interna ou entre redes internas e externas. É justamente nesse ponto que o firewall se torna essencial: ele atua como a primeira linha de defesa contra acessos indevidos, tráfego suspeito e tentativas de invasão.

Na prática, o firewall examina os pacotes de dados que circulam pela rede. Cada pacote contém informações importantes, como origem, destino, protocolo utilizado, porta de comunicação e parte do conteúdo transmitido. Com base nessas características e nas regras definidas, o firewall determina se o pacote deve continuar seu caminho ou ser bloqueado.

Além disso, muitos firewalls modernos trabalham com inspeção de estado. Isso significa que eles não analisam um pacote isoladamente, mas também consideram o contexto da conexão em andamento. Dessa forma, conseguem identificar se aquele pacote faz parte de uma sessão legítima ou se está tentando simular um comportamento autorizado.

Outro ponto importante é que o firewall ajuda a aplicar o princípio do menor privilégio, ou seja, cada usuário, sistema ou serviço deve ter acesso apenas ao que realmente precisa. Quando as políticas são bem definidas, isso reduz riscos e limita a exposição da infraestrutura.

Porém, o trabalho do firewall não se resume a regras estáticas. Muitos também comparam o tráfego com bancos de dados de ameaças conhecidas, identificando assinaturas de malwares, tentativas de exploração e padrões maliciosos. Como o cenário de ameaças evolui rapidamente, os firewalls modernos precisam ser atualizados constantemente e contar com mecanismos mais inteligentes para detectar comportamentos suspeitos, inclusive os ainda não catalogados.

Tráfego de entrada e tráfego interno

A forma como um firewall trata o tráfego depende do caminho percorrido pelos dados.

O tráfego de entrada, também chamado de tráfego norte-sul, vem de fontes externas, como a internet. Esse tipo de tráfego pode trazer URLs maliciosas, cargas infectadas, tentativas de invasão ou comunicações suspeitas. Por isso, ele costuma ser analisado com bastante rigor.

Já o tráfego leste-oeste acontece dentro da própria rede, entre diferentes segmentos, servidores, usuários ou aplicações internas. Embora muitas vezes seja visto como mais confiável, ele também deve ser monitorado. Afinal, uma ameaça pode ter conseguido entrar por outro ponto da rede e tentar se mover internamente entre sistemas.

Como os firewalls funcionam

Os firewalls funcionam aplicando políticas de segurança ao tráfego de rede. Essas políticas determinam quais conexões são autorizadas com base em critérios como:

- endereço IP de origem e destino;

- portas utilizadas;

- protocolos de comunicação;

- aplicações envolvidas;

- identidade do usuário;

- contexto da sessão;

- conteúdo transportado.

Em soluções mais simples, o firewall verifica apenas informações básicas dos pacotes. Já em tecnologias mais avançadas, ele pode inspecionar profundamente o tráfego, validar sessões ativas, identificar aplicações específicas, analisar tráfego criptografado e até correlacionar comportamentos suspeitos com ameaças conhecidas.

Em resumo, o firewall filtra o tráfego para impedir que atividades maliciosas alcancem os sistemas protegidos, ao mesmo tempo em que preserva o acesso legítimo aos serviços necessários para a operação da empresa.

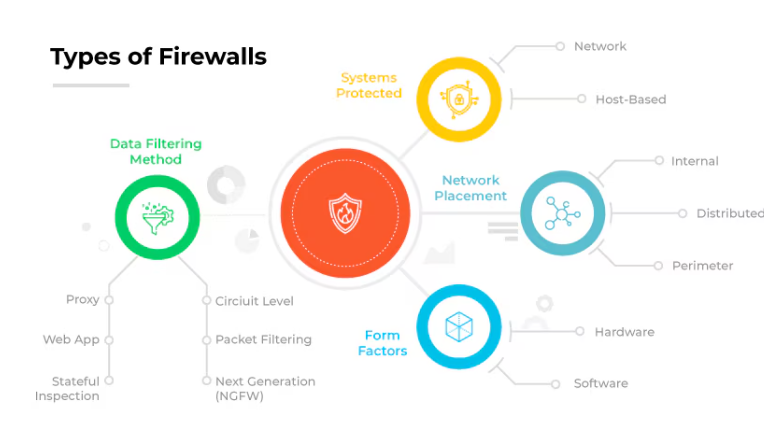

Tipos de firewall por sistemas protegidos

Firewall de rede

O firewall de rede protege toda a infraestrutura conectada, monitorando e controlando o tráfego de entrada e saída de acordo com políticas de segurança definidas. Ele costuma ser implantado em pontos estratégicos da rede para funcionar como barreira entre ambientes confiáveis e não confiáveis.

Firewall baseado em host

O firewall baseado em host é instalado diretamente em um dispositivo individual, como um servidor, desktop ou notebook. Ele monitora o tráfego que entra e sai daquele equipamento específico, oferecendo proteção mais granular e personalizada.

Tipos de firewall por fator de forma

Firewall de hardware

O firewall de hardware é um dispositivo físico dedicado, normalmente posicionado entre a rede interna e a conexão com a internet. Ele oferece proteção centralizada e costuma ser muito utilizado em ambientes corporativos.

Firewall de software

O firewall de software é executado como aplicação ou serviço em servidores, sistemas operacionais ou máquinas virtuais. Ele é bastante comum em ambientes virtualizados e em nuvem, pois oferece flexibilidade de implantação e escalabilidade.

Nessa categoria, também entram os firewalls virtuais, os firewalls de contêineres e as soluções de firewall como serviço gerenciado.

Tipos de firewall por posicionamento na infraestrutura de rede

Firewall interno

O firewall interno é implantado dentro da própria rede, e não apenas na borda. Sua função é segmentar ambientes e impedir que ameaças se movimentam livremente entre departamentos, servidores e cargas de trabalho.

Firewall distribuído

Em vez de concentrar toda a proteção em um único ponto, o firewall distribuído espalha os controles de segurança por vários dispositivos, servidores ou segmentos da rede. Essa abordagem é útil em ambientes amplos, dinâmicos ou altamente distribuídos.

Firewall de perímetro

O firewall de perímetro fica na borda da rede, controlando o tráfego que entra e sai do ambiente corporativo. Ele é o modelo mais tradicional e continua sendo importante para bloquear ameaças externas antes que elas alcancem os sistemas internos.

Tipos de firewall por método de filtragem de dados

Firewall de próxima geração (NGFW)

O NGFW, ou firewall de próxima geração, combina recursos tradicionais com funcionalidades mais avançadas, como prevenção de intrusões, visibilidade de aplicações, inspeção de tráfego criptografado e controle mais detalhado por usuário ou contexto.

Firewall de filtragem de pacotes

Esse modelo examina cada pacote de dados individualmente e o compara com um conjunto de regras. Se o pacote atender aos critérios definidos, ele é permitido. Caso contrário, é bloqueado.

Gateway de nível de circuito

Esse tipo de firewall atua na camada de sessão, validando o estabelecimento de conexões entre sistemas. Uma vez aprovada a comunicação, ele permite a continuidade da sessão.

Firewall de aplicativo da Web (WAF)

O WAF foi projetado especificamente para proteger aplicações web. Ele filtra e monitora o tráfego HTTP e HTTPS, ajudando a bloquear ameaças como injeção de SQL, cross-site scripting (XSS) e outras explorações comuns contra sites e sistemas web.

Firewall proxy

O firewall proxy atua como intermediário entre o cliente e o servidor. Em vez de permitir a comunicação direta, ele recebe a solicitação, analisa o conteúdo e então decide se a encaminha ou não.

Firewall de inspeção de estado

Esse firewall acompanha o estado das conexões ativas, analisando os pacotes dentro do contexto da sessão. Por isso, ele oferece uma filtragem mais inteligente do que soluções puramente estáticas.

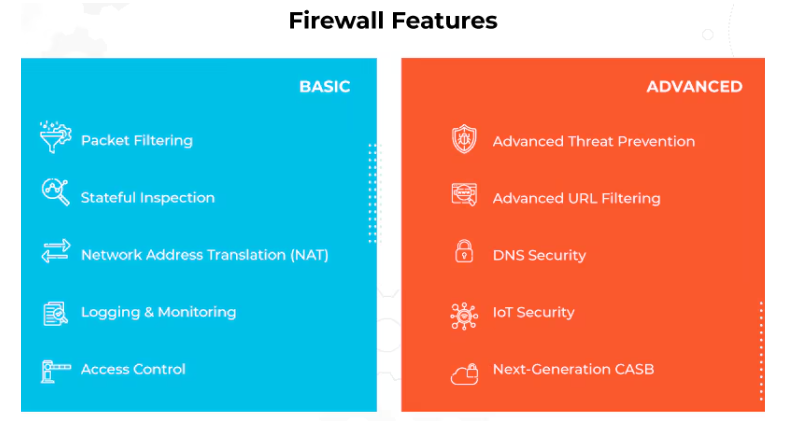

Recursos de firewall

Com o avanço das ameaças digitais, os firewalls também evoluíram. Hoje, além da filtragem básica, muitas soluções incluem recursos avançados de análise, automação e resposta.

Recursos básicos do firewall

Filtragem de pacotes

A filtragem de pacotes analisa os dados que passam pelo firewall e decide se devem ser permitidos ou bloqueados com base em critérios como IP, porta e protocolo.

Inspeção de estado

A inspeção de estado acompanha conexões ativas é válida se o tráfego observado realmente pertence a uma sessão autorizada.

Tradução de endereços de rede (NAT)

O NAT altera endereços IP de origem ou destino para facilitar o roteamento e ocultar detalhes da estrutura interna da rede.

Registro e monitoramento

O logging registra eventos e atividades da rede. Esses registros ajudam a entender padrões de tráfego, identificar tentativas de acesso suspeitas e apoiar investigações de incidentes.

Controle de acesso

O controle de acesso define quais usuários, sistemas, aplicações ou endereços IP podem acessar determinados recursos da rede.

Recursos avançados de firewall

Prevenção avançada contra ameaças

Os Firewalls modernos podem bloquear ameaças sofisticadas e até ataques de dia zero, utilizando mecanismos avançados de detecção, automação e aprendizado de máquina.

Filtragem avançada de URL

Esse recurso analisa o tráfego web em tempo real para bloquear sites maliciosos, páginas de phishing e conteúdos suspeitos.

Segurança de DNS

A proteção de DNS ajuda a impedir ataques que exploram consultas DNS para redirecionar usuários, esconder malwares ou estabelecer comunicação com servidores maliciosos.

Segurança de IoT

Com o crescimento de dispositivos conectados, muitos firewalls já incluem recursos específicos para identificar, segmentar e proteger dispositivos IoT.

CASB de próxima geração

Os firewalls mais modernos também podem ampliar a proteção de aplicações SaaS, ajudando a controlar o acesso, o uso e a exposição de dados em serviços em nuvem.

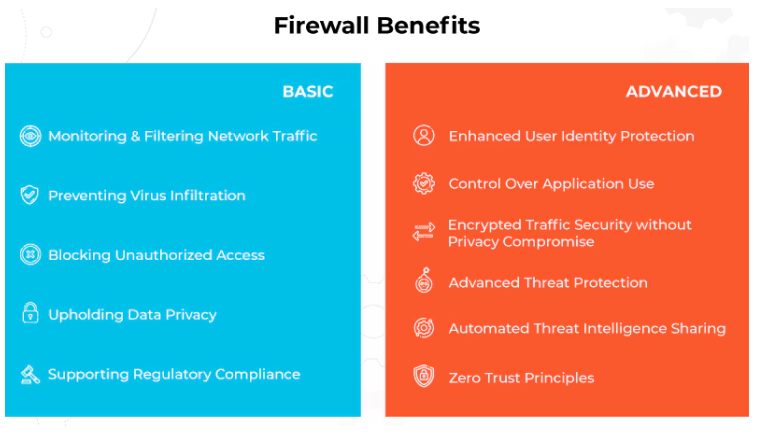

Benefícios dos firewalls

Benefícios básicos do firewall

Monitoramento e filtragem do tráfego da rede

O firewall examina continuamente os dados que entram e saem da rede, bloqueando tráfego inadequado e reduzindo o risco de incidentes.

Prevenção da infiltração de vírus

Embora o firewall não substitui um antivírus, ele ajuda a impedir que arquivos ou conexões maliciosas cheguem aos sistemas internos.

Bloqueio de acesso não autorizado

Ao aplicar regras de acesso, o firewall impede comunicações não autorizadas com servidores, aplicações e dispositivos da rede.

Proteção da privacidade dos dados

Os firewalls ajudam a evitar o vazamento de informações sensíveis, garantindo que o acesso aos dados seja controlado e monitorado.

Apoio à conformidade regulatória

Ao registrar acessos e reforçar controles de segurança, os firewalls contribuem para atender exigências de auditoria, compliance e proteção de dados.

Benefícios avançados do firewall

Proteção aprimorada da identidade do usuário

Os Firewalls modernos conseguem aplicar políticas com base em usuários e grupos específicos, aumentando a precisão dos controles.

Controle sobre o uso de aplicativos

Além de controlar portas e protocolos, eles conseguem identificar aplicações específicas e limitar seu uso conforme a política da empresa.

Soluções avançadas conseguem inspecionar tráfego criptografado para identificar ameaças escondidas em conexões seguras.

Segurança no tráfego criptografado

Proteção avançada contra ameaças

Os firewalls atuais podem detectar e bloquear ameaças conhecidas e emergentes com muito mais eficiência.

Compartilhamento automatizado de inteligência de ameaças

Algumas plataformas integram dados globais de ameaças para atualizar proteções de forma automática e mais rápida.

Aplicação de princípios Zero Trust

Os firewalls modernos ajudam a implementar o modelo Zero Trust, em que nenhuma conexão é automaticamente confiável.

Desafios do firewall

Apesar de sua importância, os firewalls também apresentam desafios operacionais e estratégicos.

Seleção de um firewall adequado

Existem várias categorias e tecnologias disponíveis no mercado. Escolher a solução ideal exige entender o ambiente, os riscos, o orçamento e os requisitos de desempenho da organização.

Configuração efetiva

A proteção do firewall depende diretamente da qualidade da configuração. Regras mal definidas podem criar falhas de segurança ou bloquear tráfego legítimo.

Atualizações regulares

Como novas ameaças surgem o tempo todo, o firewall precisa ser atualizado com frequência para continuar eficaz.

Gerenciamento de regras e políticas

Com o passar do tempo, é comum que as regras cresçam em número e complexidade. Sem revisão periódica, isso pode gerar confusão, lentidão e brechas.

Prevenção de falsos positivos

Políticas rígidas demais podem bloquear acessos legítimos. Por isso, é importante equilibrar segurança e usabilidade.

Monitoramento e gerenciamento de alertas

O firewall precisa ser acompanhado continuamente. Alertas, logs e indicadores de desempenho ajudam a identificar problemas antes que eles se agravem.

Gerenciamento de mudanças em ambientes dinâmicos

Sempre que uma nova aplicação, servidor ou segmento entra em operação, as políticas do firewall podem precisar de ajustes.

Gerenciamento robusto de patches

Correções de segurança são indispensáveis para evitar que vulnerabilidades conhecidas sejam exploradas.

Tradução da lógica de negócios para regras técnicas

Nem sempre é simples transformar uma necessidade do negócio em regras claras e eficientes de firewall. Essa conversão exige conhecimento técnico e visão estratégica.

Dificuldade de transição para camada 7

Migrar de regras tradicionais baseadas em IP e porta para políticas orientadas a aplicação, usuário e contexto pode ser um processo complexo.

Equilíbrio entre segurança e desempenho

Quanto mais profunda for a inspeção do tráfego, maior pode ser o impacto no desempenho. Por isso, é necessário encontrar um equilíbrio entre proteção e velocidade.

Ameaças e vulnerabilidades do firewall

Configurações incorretas

Erros de configuração continuam sendo uma das principais causas de falhas de segurança em firewalls.

Software desatualizado

Sem atualizações, o firewall pode ficar vulnerável a ameaças conhecidas e incompatível com novas demandas do ambiente.

Recursos de segurança inativos

Muitos recursos avançados existem, mas nem sempre estão habilitados. Quando permanecem desativados, deixam de oferecer proteção real.

Documentação insuficiente

Sem documentação clara das regras e políticas, a manutenção se torna mais difícil e o risco de inconsistências aumenta.

Ameaças internas

Funcionários, prestadores ou usuários com acesso indevido também podem representar riscos à rede, especialmente se houver privilégios excessivos.

Protocolos de senhas fracas

Senhas simples, padrões ou mal gerenciadas podem comprometer o acesso administrativo ao firewall.

Protocolos básicos de inspeção

Métodos simples de inspeção podem ser insuficientes diante de técnicas modernas de evasão e disfarce de tráfego malicioso.

Excesso de confiança nos firewalls

Embora sejam fundamentais, os firewalls não resolvem tudo sozinhos. Eles devem fazer parte de uma estratégia em camadas, junto com antivírus, IDS/IPS, controle de identidade, backup, monitoramento e auditorias.

Cenário de ameaças em evolução

As ameaças mudam rapidamente. Portanto, depender apenas de assinaturas conhecidas já não basta para proteger ambientes modernos.

Ataques avançados e aprendizado de máquina

Cibercriminosos também usam IA e automação. Por isso, as defesas precisam acompanhar essa evolução com análise comportamental e mecanismos mais inteligentes.

Configuração do firewall

A configuração de um firewall envolve definir regras, políticas e critérios de segurança para controlar o tráfego da rede.

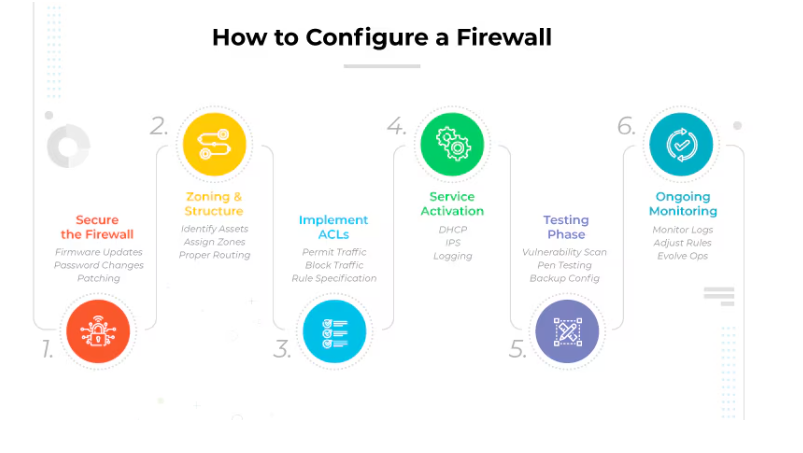

Como configurar um firewall

Proteja o firewall

O primeiro passo é atualizar o firmware, alterar credenciais padrão, restringir o acesso administrativo e endurecer o sistema.

Projete zonas de firewall e estrutura de endereços IP

É necessário separar os ativos por função e risco. Ambientes expostos à internet, por exemplo, devem ficar isolados em zonas apropriadas, como uma DMZ.

Implemente listas de controle de acesso (ACLs)

As ACLs especificam quais comunicações são permitidas ou negadas entre zonas, servidores, aplicações e redes.

Ative serviços adicionais e registro em log

Ative apenas os serviços necessários e garanta que os logs estejam configurados corretamente para registrar eventos importantes.

Teste a configuração

Depois da implementação, é importante validar se o tráfego legítimo está funcionando e se o tráfego indevido está sendo bloqueado.

Faça monitoramento e gerenciamento contínuos

A configuração do firewall não termina na implantação. Ela precisa ser acompanhada, revisada e ajustada continuamente.

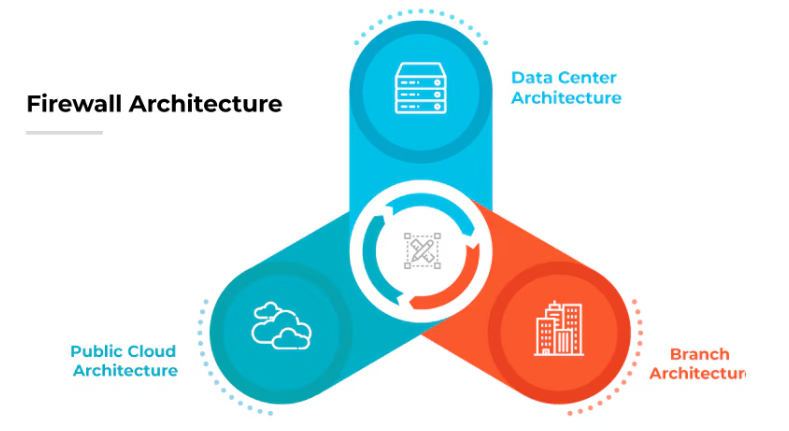

Arquitetura de firewall

A arquitetura de firewall diz respeito à forma como esses controles são distribuídos para proteger redes, aplicações, usuários e dados em diferentes ambientes.

Arquitetura de data center

No data center, os firewalls costumam proteger servidores, racks e cargas de trabalho críticas, garantindo segmentação e controle de tráfego entre áreas sensíveis.

Arquitetura de nuvem pública

Na nuvem pública, os firewalls precisam se adaptar a ambientes dinâmicos, escaláveis e muitas vezes distribuídos entre várias regiões e serviços.

Arquitetura de filiais

Em filiais e escritórios remotos, o firewall ajuda a controlar o tráfego local e o acesso à internet, além de manter políticas consistentes entre unidades.

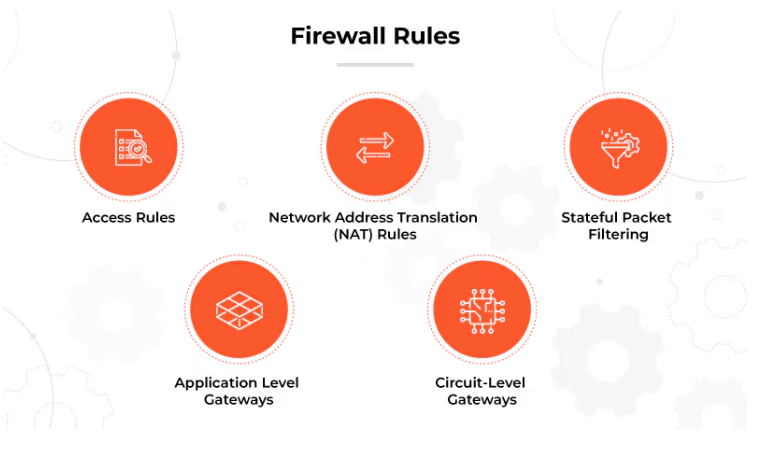

Regras de firewall

As regras de firewall são instruções que determinam como o tráfego será tratado.

Tipos de regras de firewall

Regras de acesso

Controlam se o tráfego deve ser permitido, negado ou rejeitado com base em IP, porta, protocolo e direção da comunicação.

Regras de NAT

Alteram endereços IP para viabilizar o roteamento e proteger redes privadas.

Filtragem de pacotes com estado

Analisa pacotes em conjunto com o estado atual da conexão.

Gateways no nível do aplicativo

Controlam o tráfego na camada de aplicação, permitindo maior visibilidade sobre o que está sendo acessado.

Gateways em nível de circuito

Validam sessões e conexões, em vez de examinar detalhadamente cada pacote.

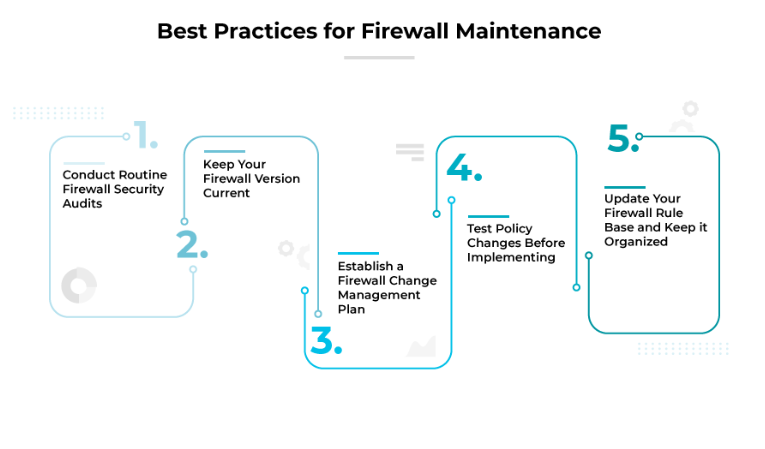

Práticas recomendadas de firewall

Proteja e configure adequadamente

Corrigir, endurecer e configurar corretamente o sistema é essencial antes mesmo de colocá-lo em produção.

Estratégia de implantação

O firewall deve ser implantado de forma coerente com a arquitetura da rede e com os princípios de segmentação e Zero Trust.

Aprimore a segurança do firewall

Desative serviços inseguros, mantenha backups, monitore mudanças e acompanhe vulnerabilidades conhecidas.

Gerencie contas de usuário

Remova credenciais padrão, imponha senhas fortes, autenticação multifator e acesso por função.

Controle tráfego e acesso

Separe o tráfego por categorias e aplique controles apropriados para cada ambiente ou grupo de usuários.

Mantenha a conformidade

Alinhe as políticas com requisitos regulatórios e padrões de segurança exigidos pelo setor.

Realize testes regulares

Auditorias, varreduras e testes de penetração ajudam a identificar falhas e corrigir vulnerabilidades.

Faça auditorias de rotina

Revise o software, o firmware, os logs e as políticas para garantir que o firewall continue alinhado às necessidades do ambiente.

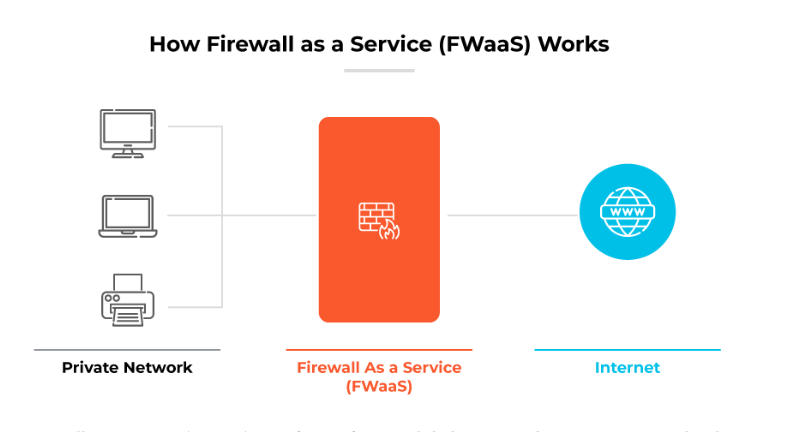

O que é firewall como serviço (FWaaS)?

O Firewall as a Service (FWaaS) leva para a nuvem as funcionalidades tradicionalmente associadas a equipamentos físicos instalados localmente. Em vez de depender exclusivamente de appliances no ambiente da empresa, a organização passa a consumir a proteção como um serviço.

O FWaaS oferece recursos avançados de segurança de rede, incluindo inspeção de tráfego, prevenção de intrusões, aplicação de políticas por aplicação, filtragem de URL e proteção contra malwares.

Como operar na nuvem, esse modelo reduz a necessidade de infraestrutura local e simplifica a expansão da segurança para equipes remotas, filiais e ambientes distribuídos. Além disso, facilita a padronização de políticas, mesmo quando usuários acessam os recursos corporativos de lugares diferentes.

Comparação de firewalls com outras tecnologias de segurança

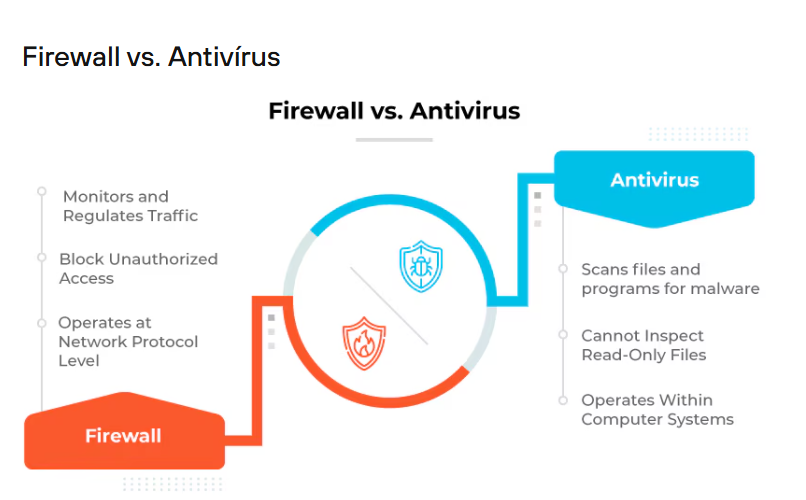

Firewall vs. Antivírus

O firewall protege principalmente o tráfego da rede, controlando conexões de entrada e saída. Já o antivírus atua no endpoint, analisando arquivos, programas e comportamentos suspeitos dentro do sistema operacional.

Portanto, um não substitui o outro. Juntos, eles formam uma camada de proteção mais completa.

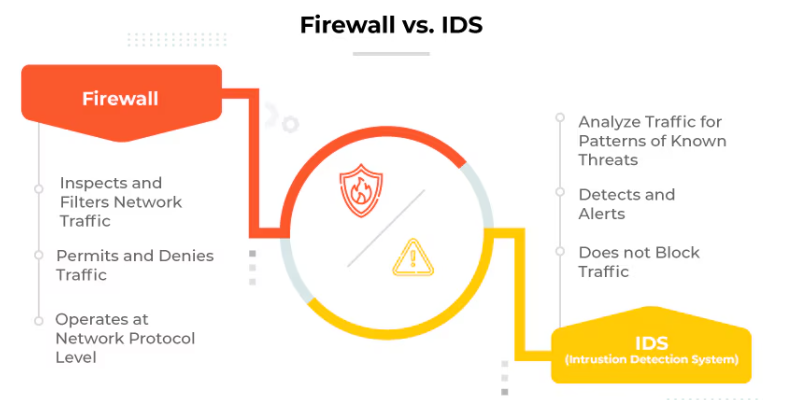

Firewall vs. IDS

O firewall atua diretamente no tráfego, permitindo ou bloqueando conexões conforme as regras definidas.

Já o IDS (Sistema de Detecção de Intrusão) observa o tráfego em busca de padrões suspeitos e gera alertas para a equipe de segurança. Em vez de bloquear diretamente, ele foca na detecção e no aviso.

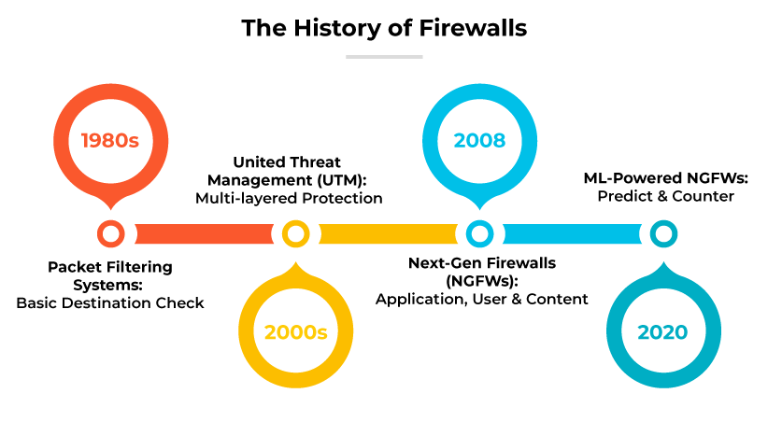

História dos firewalls

Os firewalls surgiram no final da década de 1980 como resposta à necessidade de proteger redes corporativas conectadas. Inicialmente, eram sistemas simples de filtragem de pacotes, que analisavam informações básicas como endereço de destino, protocolo e porta.

Com a evolução das ameaças, surgiram os firewalls com estado, capazes de acompanhar conexões ativas e entender melhor o contexto do tráfego.

Mais tarde, chegaram os dispositivos de gerenciamento unificado de ameaças (UTM), que reuniam várias funções de segurança em uma única plataforma. Em seguida, ganharam força os firewalls de próxima geração (NGFWs), que passaram a identificar aplicações, usuários, conteúdo e ameaças com maior precisão.

Nos anos mais recentes, a incorporação de aprendizado de máquina, inteligência artificial e segurança em nuvem ampliou ainda mais as capacidades dessas soluções, tornando os firewalls parte central de arquiteturas modernas de proteção digital.

A evolução dos firewalls: da filtragem de pacotes aos NGFWs com aprendizado de máquina

A evolução dos firewalls mostra como a segurança de rede precisou acompanhar a transformação da tecnologia e das ameaças. O que começou como uma simples filtragem baseada em IP e porta evoluiu para plataformas inteligentes, capazes de analisar aplicações, usuários, conteúdo, comportamento e contexto.

Hoje, em um cenário de nuvem, mobilidade, aplicações distribuídas e ataques cada vez mais sofisticados, o firewall deixou de ser apenas um bloqueador de conexões. Ele passou a ser um componente estratégico da segurança cibernética, ajudando a proteger redes, usuários, dispositivos, aplicações e dados de forma muito mais abrangente.