A empresa Orchid Security apresentou uma nova plataforma de observabilidade de identidade contínua voltada para ambientes modernos de aplicações empresariais. O objetivo é atacar um problema crescente: à medida que identidades — como credenciais e fluxos de autorização — se espalham por aplicações, APIs e código personalizado, elas fogem ao alcance das ferramentas clássicas de gerenciamento de identidade e acesso (IAM).

- Leia também: O que é inferência de IA e por que ela é essencial para o funcionamento da inteligência artificial

- Leia também: Google lança “novo Chrome” com IA Gemini que navega na web sozinho e faz tarefas por você

- Leia também: Novas regras do Pix entram em vigor e fortalecem o combate a golpes e fraudes digitais

O desafio das identidades “fora do radar”

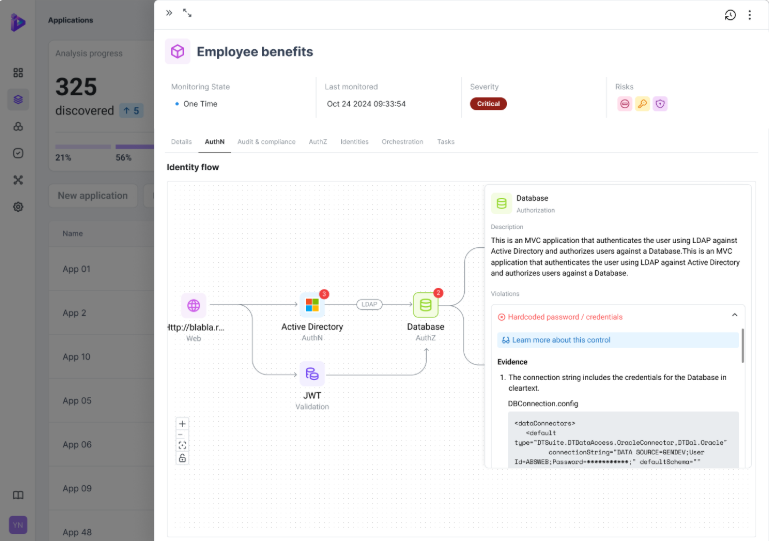

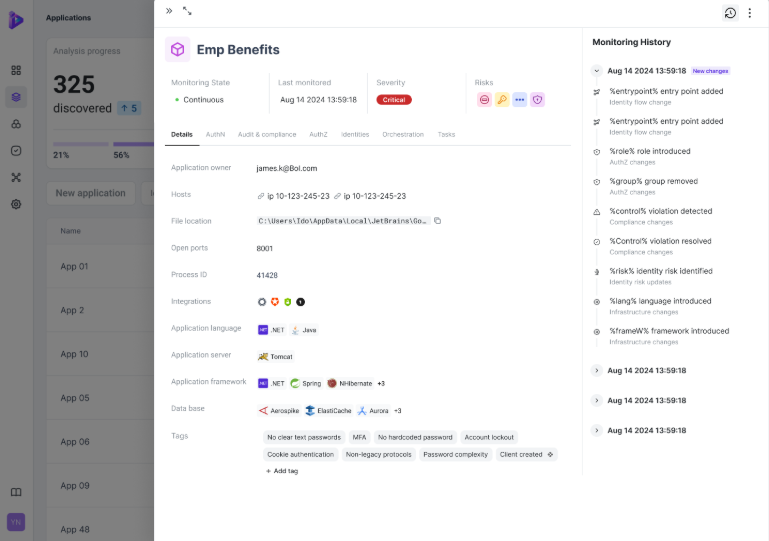

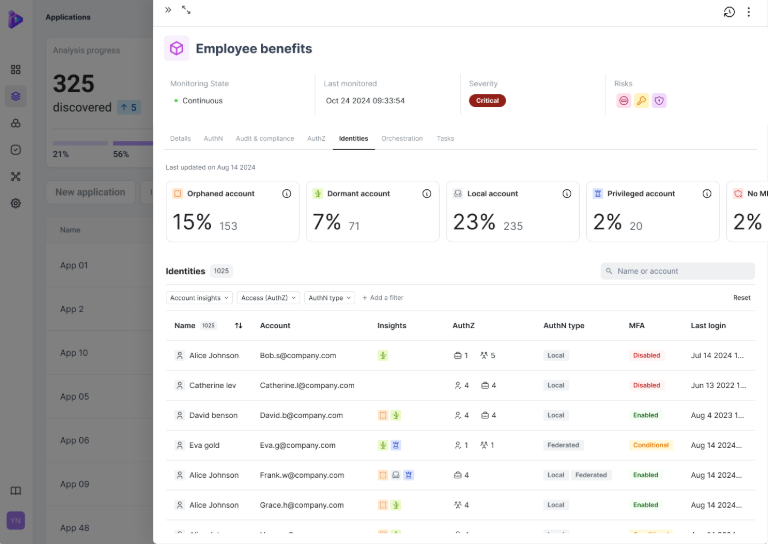

Ferramentas convencionais de IAM concentram-se em usuários e diretórios centralizados, baseando-se em modelos de configuração e políticas estabelecidas. No entanto, com o aumento do desenvolvimento de aplicações modernas, a lógica de identidade passou a residir diretamente no código das aplicações, em contas de serviço, em mecanismos de autenticação personalizados e em credenciais embutidas, o que gera caminhos de acesso que não são visíveis por instrumentos tradicionais. Esses caminhos invisíveis foram conceituados pela Orchid como “Identity Dark Matter” — ou seja, identidade utilizada sem observabilidade direta.

Esses elementos invisíveis não só dificultam a avaliação de riscos, como também tornam mais complexo o controle de quem ou o que está acessando o quê dentro de um ambiente corporativo. Em muitos casos, equipes de segurança e identidade acabam tendo de reconstruir comportamentos de acesso somente durante auditorias ou investigações de incidentes — um processo demorado e ineficiente.

Como funciona a nova observabilidade contínua

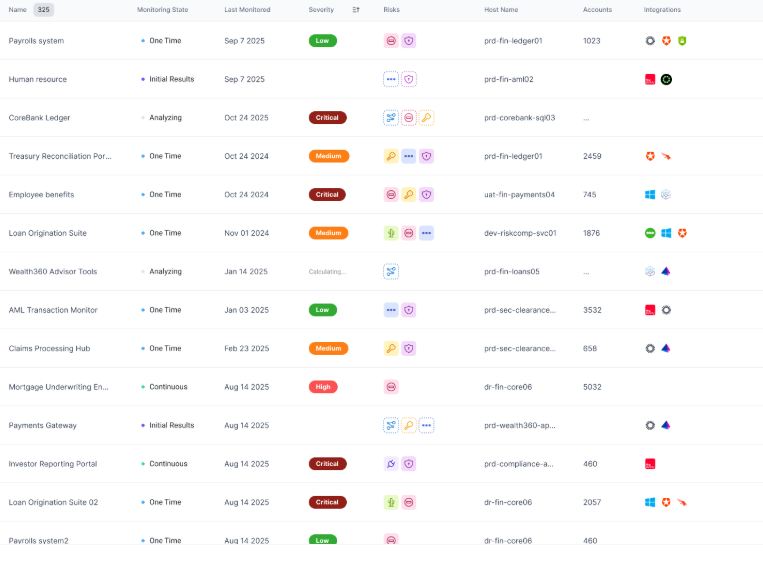

A abordagem da Orchid se baseia em um modelo operacional em quatro fases que se alinha às formas como equipes de segurança normalmente trabalham:

Descoberta

A plataforma começa identificando onde e como as identidades estão sendo utilizadas dentro de aplicações. Por meio de uma instrumentação leve, ela examina autenticação, autorização e uso de credenciais, incluindo tanto ambientes gerenciados quanto não gerenciados. Esse inventário inicial cria um panorama real do uso de identidades em toda a infraestrutura.

Análise de risco

Com os dados de descoberta em mãos, o sistema correlaciona identidade, aplicações e caminhos de acesso para destacar indicadores de risco concretos. Isso inclui, por exemplo:

- Credenciais compartilhadas ou codificadas diretamente

- Contas de serviço órfãs

- Caminhos privilegiados de acesso fora do controle do IAM

- Desvios entre políticas esperadas e comportamento real

O diferencial dessa análise é que ela se baseia em comportamentos observados, e não apenas em políticas ou configurações declaradas.

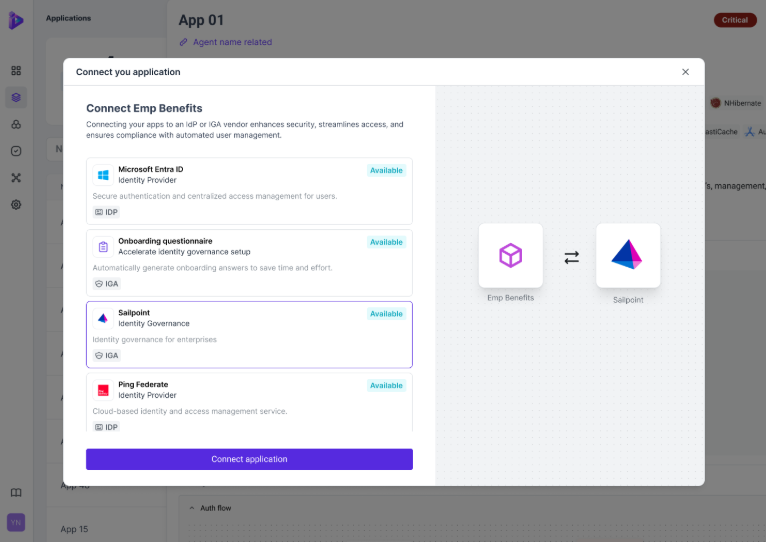

Orquestração de remediação

Depois de analisar os riscos, a plataforma integra-se com sistemas existentes de IAM, PAM (Privileged Access Management) e fluxos de trabalho de segurança para apoiar a correção dos problemas detectados. As equipes podem:

- Priorizar riscos de identidade conforme impacto

- Direcionar descobertas aos responsáveis corretos

- Acompanhar o progresso das ações de remediação ao longo do tempo

Importante: a solução não substitui controles existentes, mas os coordena com base num contexto de identidade mais preciso.

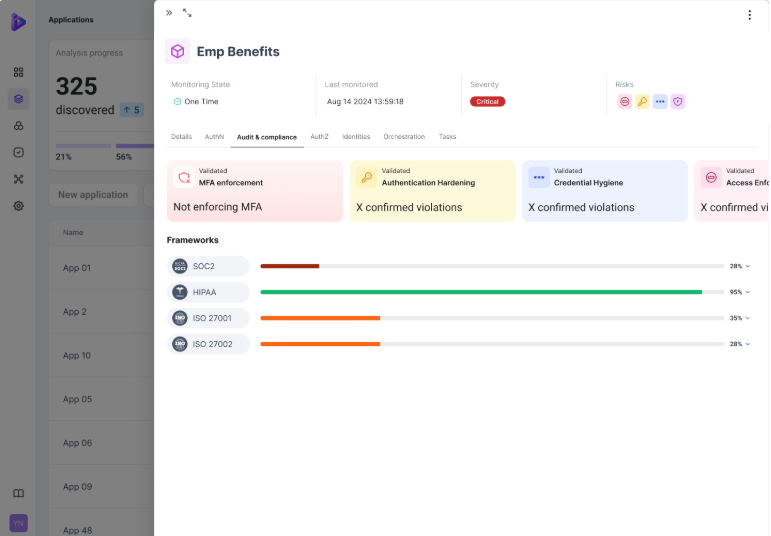

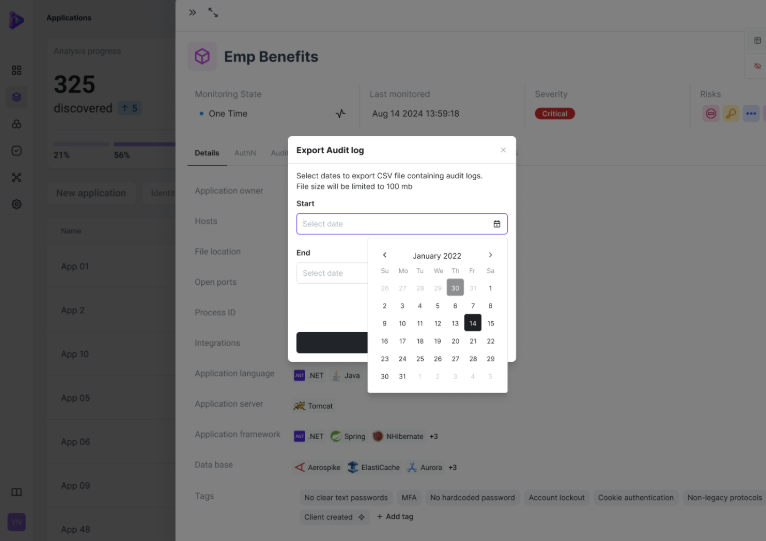

Auditoria contínua

Como a coleta de dados e a análise são contínuas, informações de auditoria ficam sempre disponíveis. Isso permite que equipes de segurança e governança tenham acesso a:

- Inventários atualizados de aplicações

- Evidências de uso de identidade em tempo real

- Documentação das lacunas e ações tomadas

Dessa forma, as evidências de conformidade e controle deixam de ser geradas de forma reativa e pontual, tornando-se parte de um processo contínuo.

Benefícios práticos para as equipes de segurança

Segundo a Orchid, empresas que adotam a observabilidade contínua de identidade conseguem:

- Visibilidade ampliada sobre o uso de identidade em nível de aplicação.

- Redução da exposição a caminhos de acesso não gerenciados.

- Preparação mais rápida para auditorias.

- Clareza e responsabilidade no gerenciamento de riscos de identidade.

A proposta visa alinhar a proteção de identidade com a realidade das infraestruturas empresariais atuais, nas quais a lógica de identidade se espalhou além dos limites dos diretórios e provadores de identidade tradicionais.

Fonte: The Hacker News — https://thehackernews.com/2026/02/orchid-security-introduces-continuous.html