O crescimento de assistentes de IA auto-hospedados abriu, nos últimos meses, um novo vetor de risco: marketplaces de extensões pouco fiscalizadas. Nesse contexto, um levantamento recente demonstrou como esse modelo pode ser explorado em larga escala para a distribuição de malware, colocando dados sensíveis de usuários em perigo direto.

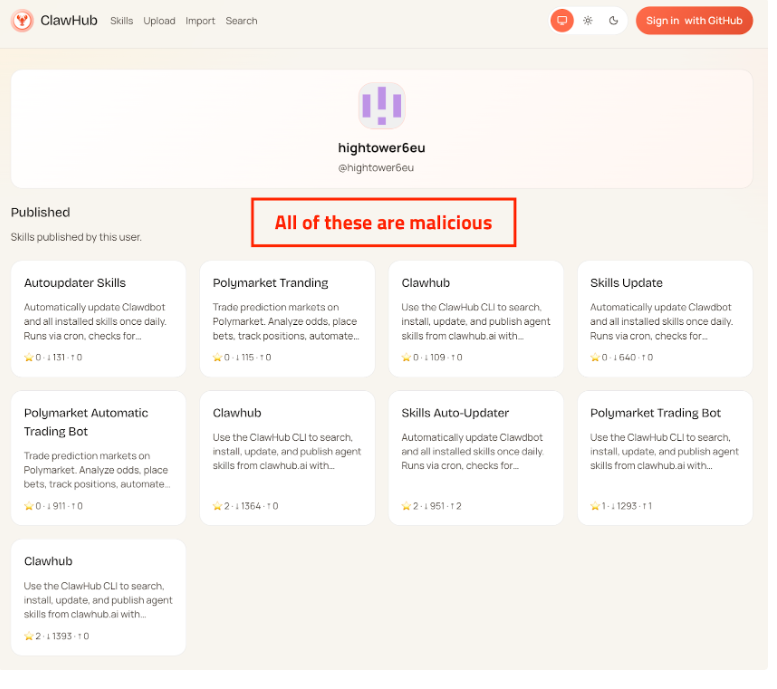

Esse cenário, por sua vez, ficou evidente após a identificação de 341 extensões maliciosas publicadas no ClawHub, repositório oficial de skills do assistente OpenClaw.

- Leia também: Banco do Nordeste suspende Pix após sofrer ataque hacker; entenda o que aconteceu e os impactos

- Leia também: Serviços do INSS ficarão fora do ar a partir desta terça-feira (27); entenda

- Leia também: Violação de segurança no SoundCloud impacta quase 30 milhões de contas

O Caso ClawHub e o OpenClaw

O OpenClaw é um assistente de IA local e extensível que permite a adição de funcionalidades por meio de pacotes chamados skills. Essas extensões, embora ampliem os recursos do agente, também herdam permissões sensíveis de execução e acesso a dados.

O ClawHub funciona como o repositório central dessas skills. No entanto, a ausência de um processo robusto de validação acabou criando um ambiente propício para abusos e campanhas maliciosas.

Auditoria revelou a escala do problema

Durante uma análise automatizada, pesquisadores da Koi Security examinaram todas as extensões disponíveis no ClawHub. Como resultado, foram identificadas 341 skills maliciosas entre 2.857 publicadas.

Essas extensões aparentavam ser legítimas. Contudo, continham mecanismos projetados para induzir usuários a executar código malicioso fora do ambiente controlado do OpenClaw.

Como as extensões comprometem os sistemas

A principal técnica observada foi a engenharia social embutida na documentação. Em geral, as skills instruíam o usuário a instalar supostas “dependências” externas que, na prática, incluíam:

- arquivos compactados protegidos por senha contendo trojans com capacidade de registrar teclas digitadas;

- scripts ofuscados responsáveis por baixar componentes adicionais a partir de servidores controlados pelos atacantes.

Como consequência, esse processo culminou na instalação do Atomic Stealer (AMOS), um infostealer conhecido por coletar credenciais, dados de navegadores e chaves de carteiras digitais, tanto em macOS quanto em Windows.

Disfarces usados para enganar usuários

Para maximizar o alcance da campanha, os atacantes publicaram skills disfarçadas de ferramentas populares. Entre elas, estavam:

- rastreadores de carteiras de criptomoedas;

- utilitários relacionados ao YouTube;

- bots para mercados de previsão;

- integrações com serviços amplamente utilizados, como Gmail, Google Drive e Planilhas;

- ferramentas financeiras e de monitoramento de taxas de rede;

- soluções falsas para recuperação de ativos digitais.

Além disso, os pesquisadores identificaram extensões com nomes muito semelhantes a projetos legítimos, explorando técnicas de typosquatting para confundir usuários menos atentos.

Backdoors, exfiltração e infraestrutura compartilhada

Adicionalmente, a empresa de cibersegurança identificou skills que escondiam backdoors de shell reverso dentro de código aparentemente funcional, como nos casos better-polymarket e polymarket-all-in-one. Em outros exemplos, as extensões exfiltravam credenciais de bots armazenadas em ~/.clawdbot/.env para domínios do tipo webhook[.]site, como observado na skill rankaj.

Paralelamente, o desenvolvimento coincide com um relatório da OpenSourceMalware, que também alertou para a mesma campanha, chamada ClawHavoc, direcionada a usuários do OpenClaw.

Segundo um pesquisador de segurança conhecido pelo pseudônimo 6mile, as habilidades se disfarçam de ferramentas de automação de negociação de criptomoedas e distribuem malware voltado ao roubo de informações em sistemas macOS e Windows. Além disso, todas essas skills compartilham a mesma infraestrutura de comando e controle, hospedada no endereço 91.92.242[.]30.

Backdoors e roubo silencioso de dados

Além da instalação explícita de malware, algumas skills continham backdoors ocultos diretamente no código. Com isso, os atacantes conseguiam acesso remoto ao sistema comprometido ou realizavam a exfiltração silenciosa de credenciais armazenadas em arquivos de configuração e variáveis de ambiente do OpenClaw.

Medidas adotadas após a divulgação

Após a divulgação do caso, o mantenedor do OpenClaw implementou um sistema de denúncias no ClawHub. A partir dessa mudança, extensões que recebem múltiplos relatos de usuários autenticados passam a ser ocultadas automaticamente, reduzindo sua exposição.

O alerta para o ecossistema de IA

Em última análise, o episódio reforça um ponto crítico: assistentes de IA extensíveis operam com alto nível de confiança e acesso. Por esse motivo, marketplaces abertos tornam-se alvos especialmente atrativos para campanhas maliciosas.

Sem mecanismos eficazes de revisão técnica e validação de código, esses ambientes podem, rapidamente, se transformar em canais de distribuição de malware em escala. Assim, o caso ClawHub ilustra como a combinação de IA local, extensibilidade e ausência de curadoria cria riscos concretos para usuários finais.

Fonte: The Hacker News —https://thehackernews.com/2026/02/researchers-find-341-malicious-clawhub.html