A Microsoft anunciou um plano estruturado em três fases para eliminar gradualmente o NT LAN Manager (NTLM), um protocolo de autenticação legado presente nos sistemas Windows há mais de 30 anos. Com essa decisão, a empresa passa a priorizar o Kerberos, considerado mais seguro e alinhado às ameaças atuais. Além disso, a iniciativa faz parte de um esforço mais amplo para fortalecer a segurança de redes corporativas e, ao mesmo tempo, reduzir a exposição a ataques do tipo relay, replay e pass-the-hash.

- Leia também: Google alerta sobre exploração ativa da vulnerabilidade CVE-2025-8088 no WinRAR e como se proteger

- Leia também: Pacotes falsos de corretor ortográfico em Python no PyPI distribuíram um Trojan de Acesso Remoto oculto

- Leia também: Fortinet corrige vulnerabilidade CVE-2026-24858 após exploração ativa do SSO no FortiOS

Por que a Microsoft está revisando o NTLM?

Embora muitas organizações ainda utilizem o NTLM em ambientes empresariais, o protocolo já não atende aos requisitos de segurança modernos. Por esse motivo, a Microsoft o declarou oficialmente como “deprecated” (obsoleto) em junho de 2024. Desde então, o NTLM deixou de receber atualizações de segurança. Dessa forma, a principal motivação da empresa é reduzir vulnerabilidades exploradas por cibercriminosos e, consequentemente, incentivar a adoção de mecanismos de autenticação mais robustos.

O plano em três etapas

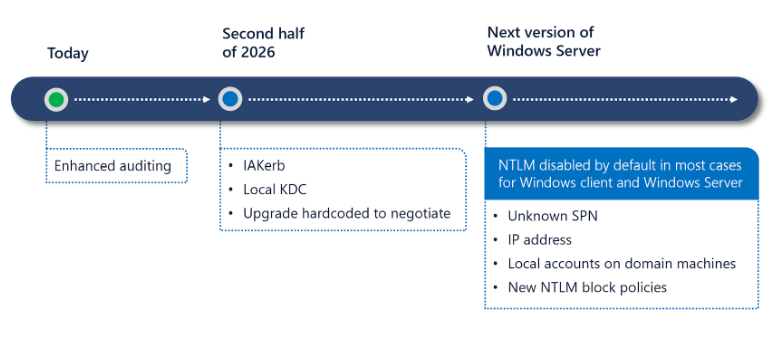

Para facilitar a transição, a Microsoft definiu uma estratégia progressiva em três fases. Assim, as organizações conseguem se adaptar de forma gradual, minimizando impactos operacionais e garantindo uma migração mais segura para o Kerberos.

Fase 1 — Visibilidade e controle (disponível agora)

Inicialmente, as equipes de TI passam a contar com ferramentas de auditoria aprimoradas do NTLM. Com isso, elas conseguem identificar exatamente onde e por que o protocolo ainda é utilizado dentro da infraestrutura de rede. Além disso, essa visibilidade ajuda a mapear dependências e riscos antes de qualquer alteração mais profunda nas configurações.

Fase 2 — Soluções para migração (segundo semestre de 2026)

Na segunda etapa, prevista para o segundo semestre de 2026, a Microsoft pretende resolver cenários que ainda exigem o uso do NTLM. Para isso, a empresa introduzirá novas funcionalidades, como:

- IAKerb, que reduz a necessidade de fallback para NTLM durante processos de autenticação;

- Local Key Distribution Center (KDC), que permite autenticação Kerberos mesmo sem conexão direta com um controlador de domínio;

- Atualizações em componentes centrais do Windows, que passam a priorizar o Kerberos de forma mais agressiva.

Como resultado, essas melhorias diminuem significativamente situações em que o NTLM ainda se faz necessário por limitações técnicas.

Fase 3 — NTLM desativado por padrão (futuras versões do Windows)

Por fim, na terceira fase, o NTLM deixará de ser habilitado automaticamente em novas versões do Windows Server e do Windows Client. A partir desse ponto, o sistema bloqueará autenticações via NTLM por padrão. No entanto, administradores ainda poderão reativar o protocolo manualmente por meio de políticas de segurança, caso seja realmente necessário.

Ainda assim, vale destacar que a Microsoft não removerá completamente o NTLM do sistema. Em vez disso, ele deixará de ser a opção padrão para autenticação em redes, o que representa um avanço significativo no fortalecimento da segurança.

Preparação para as organizações

Diante desse cenário, especialistas em segurança recomendam que as organizações comecem a se preparar desde já. Entre as principais ações, destacam-se:

- Auditar o uso atual do NTLM na infraestrutura;

- Mapear aplicações e serviços que ainda dependem do protocolo;

- Testar ambientes sem NTLM em laboratórios antes da migração para produção;

- Atualizar configurações para Kerberos sempre que possível.

Dessa maneira, a adoção antecipada dessas medidas ajuda a reduzir falhas de autenticação e evita interrupções nos serviços quando o NTLM deixar de estar habilitado por padrão.

Em síntese, a iniciativa da Microsoft marca um avanço importante na segurança de autenticação do Windows. Ao adotar uma estratégia em três fases, a empresa oferece um caminho claro e controlado para que as organizações modernizem seus ambientes. Com planejamento adequado, essa transição tende a resultar em redes mais seguras e menos dependentes de tecnologias legadas.

Fonte: The Hacker News —https://thehackernews.com/2026/02/microsoft-begins-ntlm-phase-out-with.html